Fałszywa strona szybkich płatności Tpay

Tpay jest kolejnym systemem szybkich płatności, który został wykorzystany przez cyberprzestępców do wyłudzenia danych logowania do bankowości internetowej. Po przejściu na fałszywą stronę Tpay użytkownik jest proszony o wybór banku. Następuje przekierowanie na stronę phishing danej bankowości.

Cyberprzestępcy przyzwyczaili nas do fałszywych stron systemów płatności, jak PayU, czy eCard. Teraz przyszedł czas na operatora płatności online Tpay. Oszuści wykorzystują strony szybkich płatności po to, aby urealnić proces realizacji zakupu czy opłacenia rachunków. Mają przeprowadzić nieświadomego użytkownika krok po kroku w celu dokonania wskazanej opłaty. W rzeczywistości oszustom nie zależy na tych kilku złotych, które należy wpłacić wykorzystując określoną platformę usług płatniczych, a na danych logowania do bankowości internetowej. W opisywanym na łamach naszego bloga ataku phishing, który dotyczył fałszywej loterii Narodowego Programu szczepień cyberprzestępcy wykorzystali system płatności internetowej PayU. Wówczas schemat ataku był podobny — po wybraniu bankowości na fałszywej stronie internetowego systemu płatniczego następuje przekierowanie do docelowej strony phishing wybranego banku.

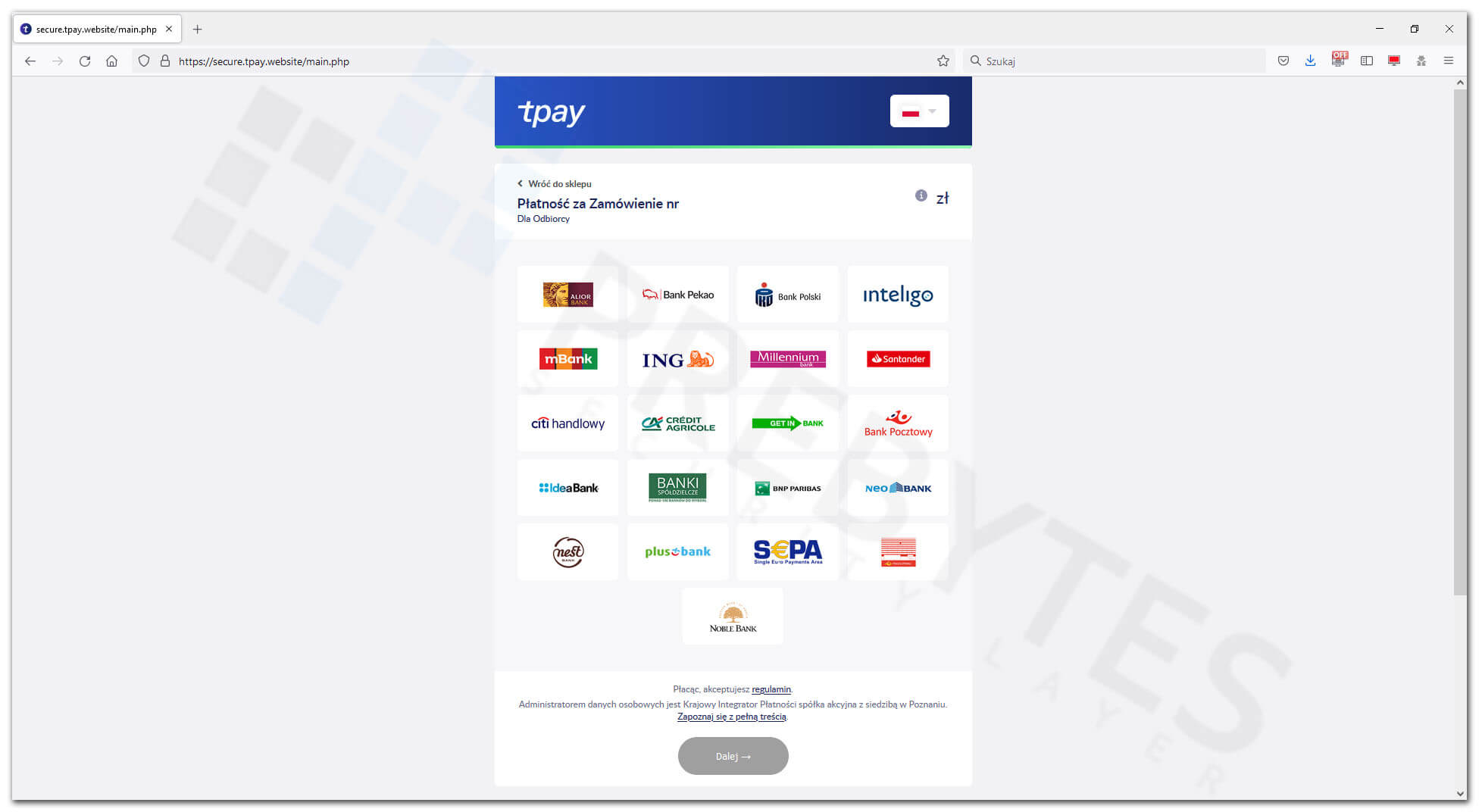

Fałszywa strona Tpay

Na stronie, która podszywa się pod system płatniczy Tpay należy wybrać bankowość, poprzez którą dokonana zostanie opłata w wysokości zazwyczaj kilku złotych. Do wyboru jest kilkanaście bankowości internetowych, które działają na terenie Polski. Po dokonaniu wyboru i kliknięciu w przycisk Dalej następuje przekierowanie do fałszywej bankowości internetowej.

Wykryliśmy już kilka złośliwych stron, które podszywają się pod system płatniczy Tpay. Są one przez nas natychmiast blokowane w BrowserWall DNS oraz dostępne w CTI Feed.

Zachęcamy do zgłaszania wszelkich podejrzanych stron na ZGŁOŚ INCYDENT. Każde wasze zgłoszenie jest przez nas weryfikowane, a w przypadku ujawnienia ataku phishing wskazana strona jest blokowana.

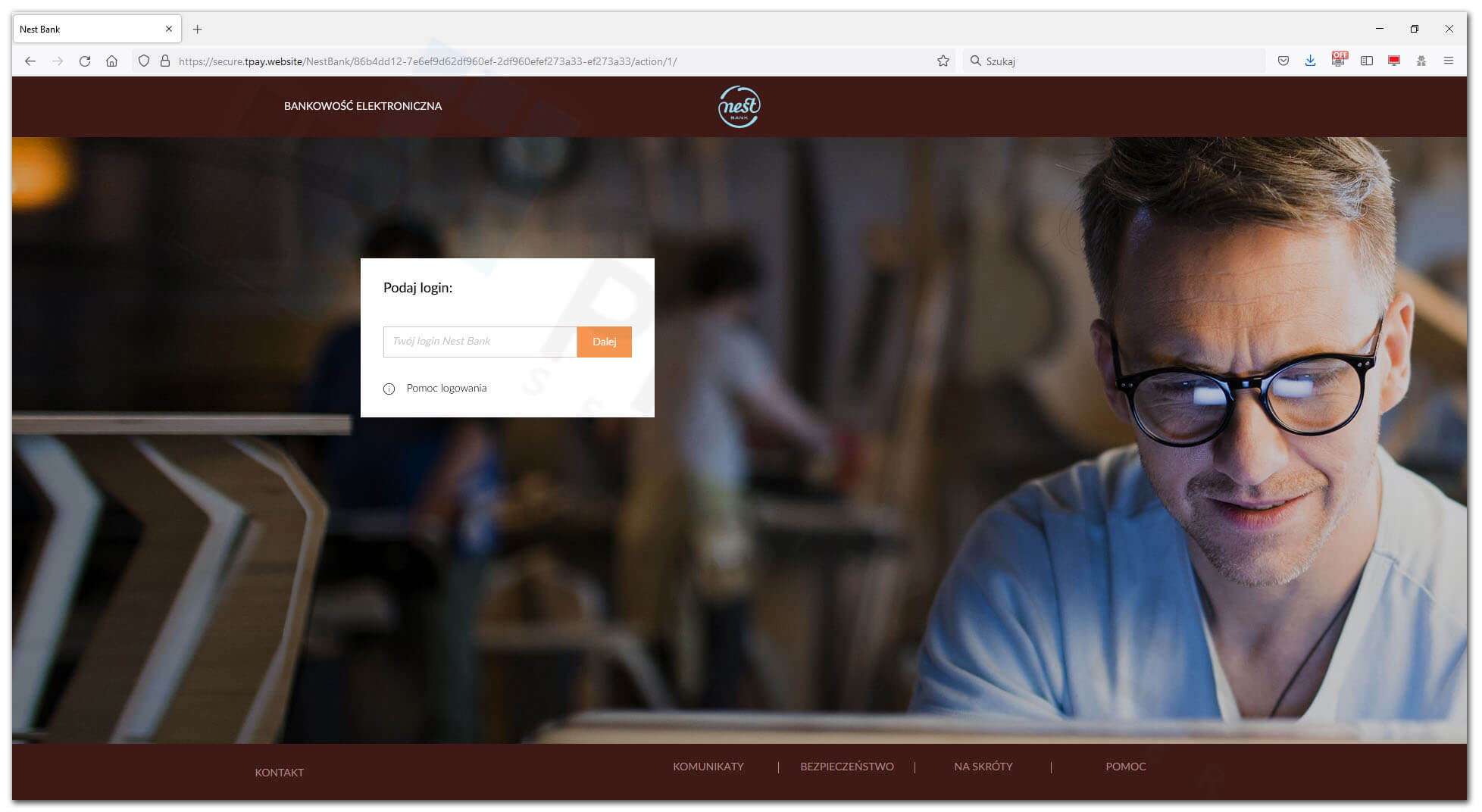

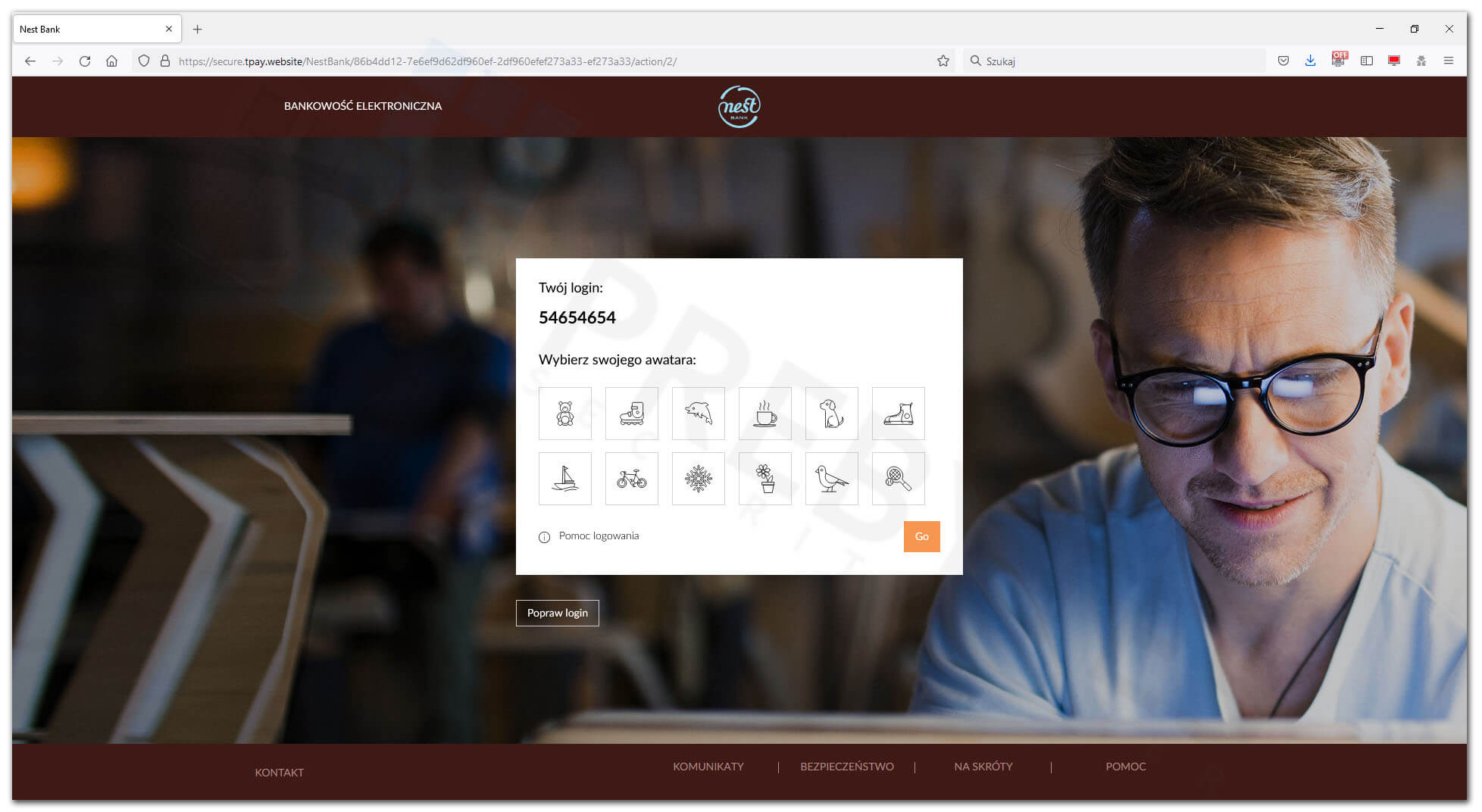

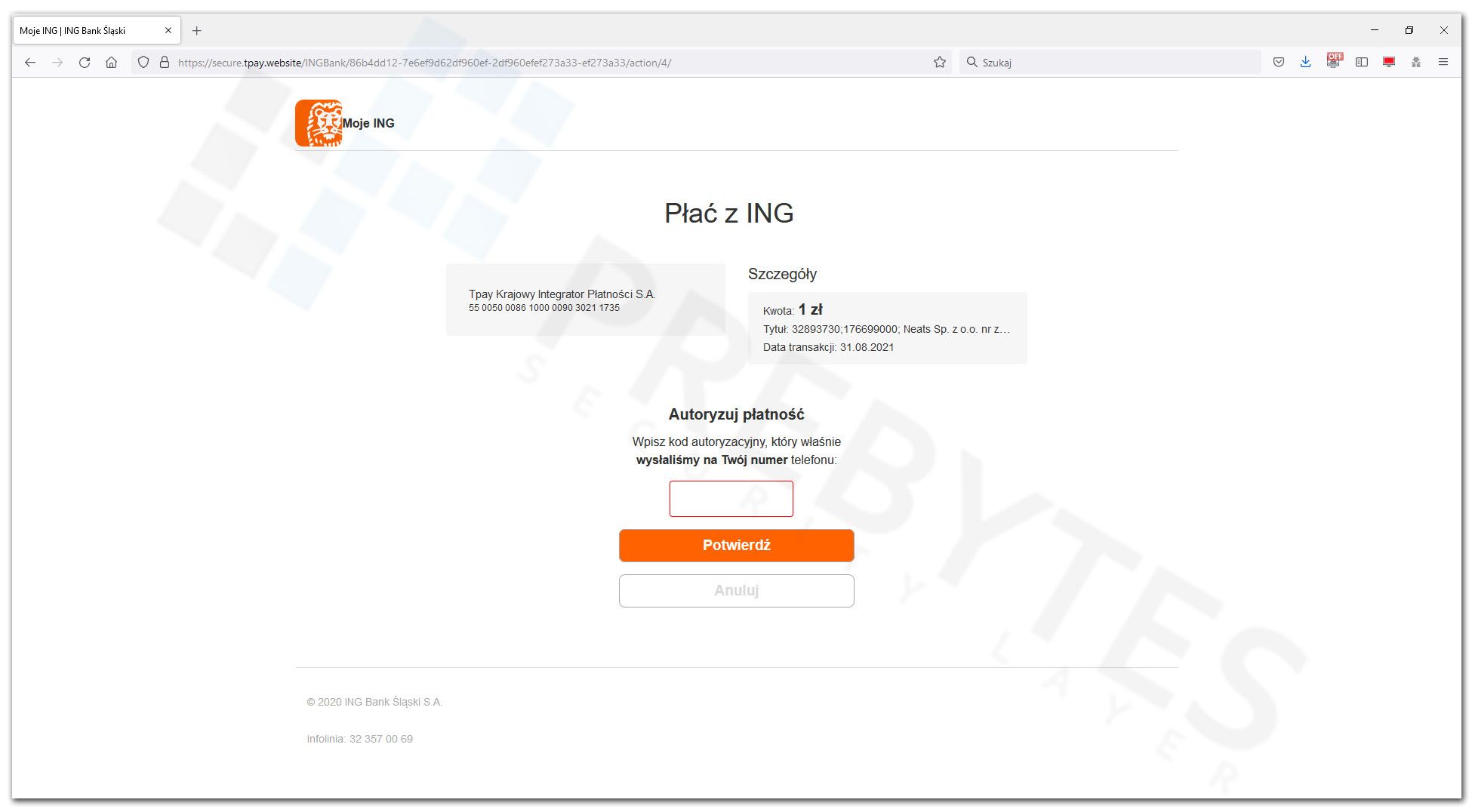

Strony podszywające się pod bankowości internetowe

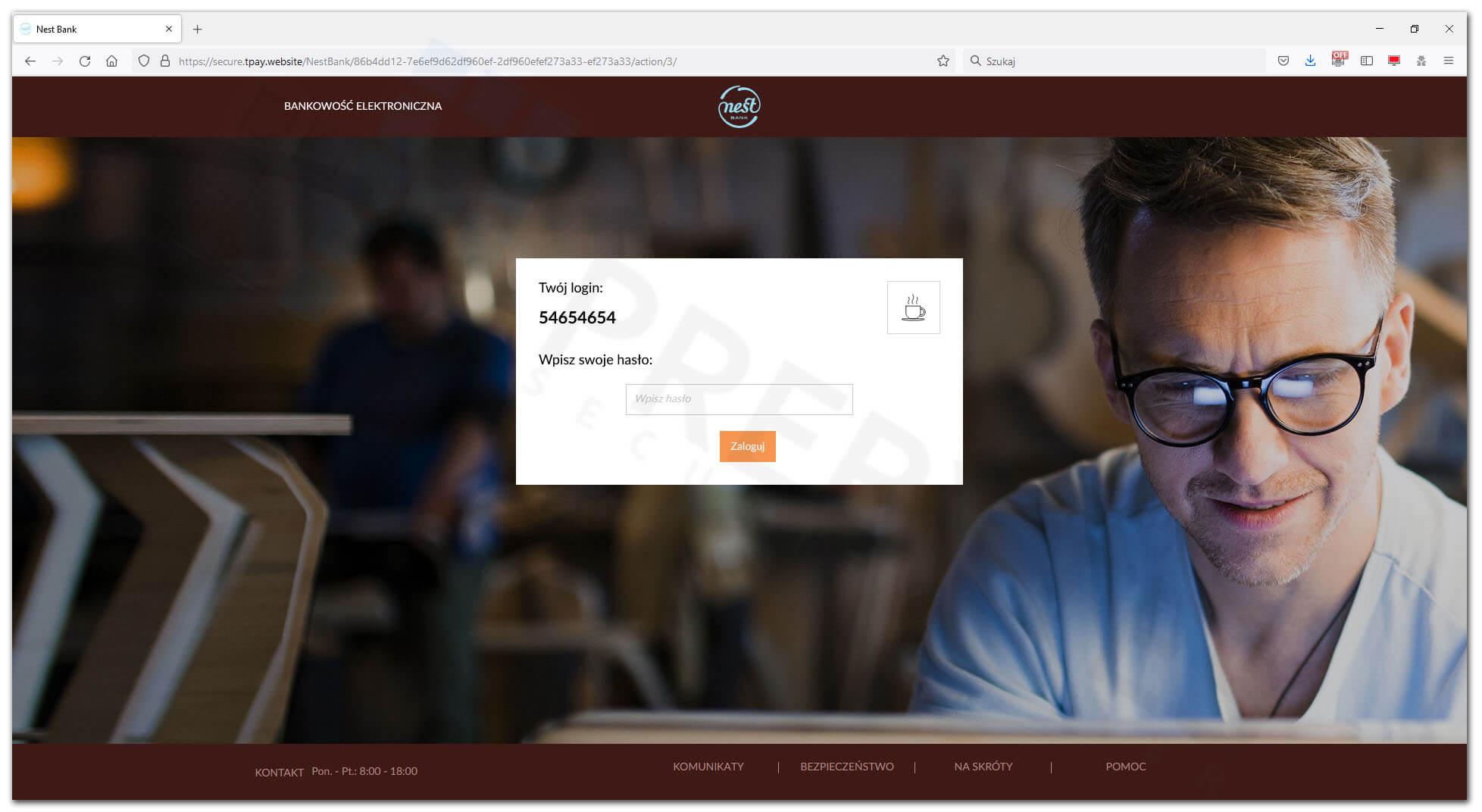

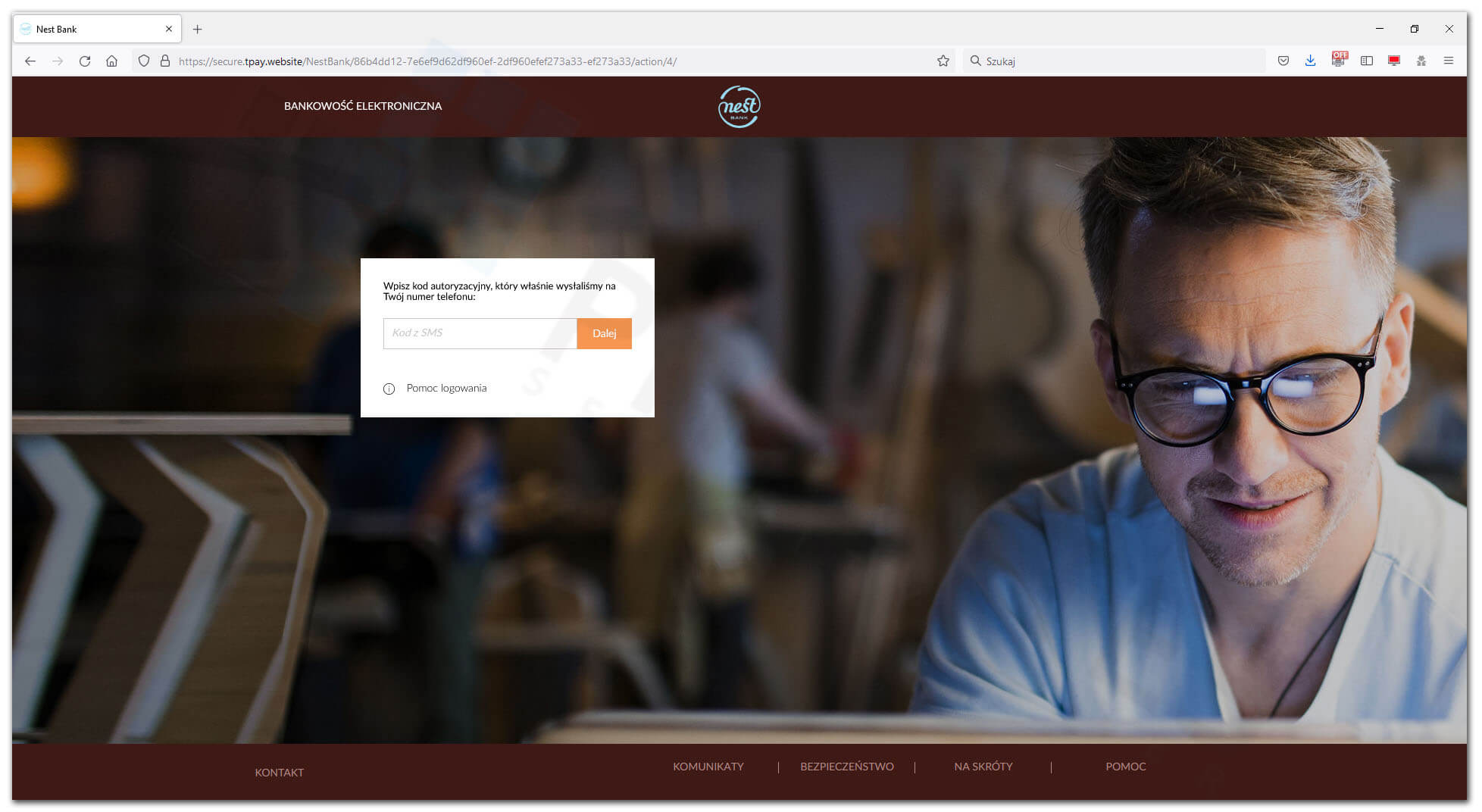

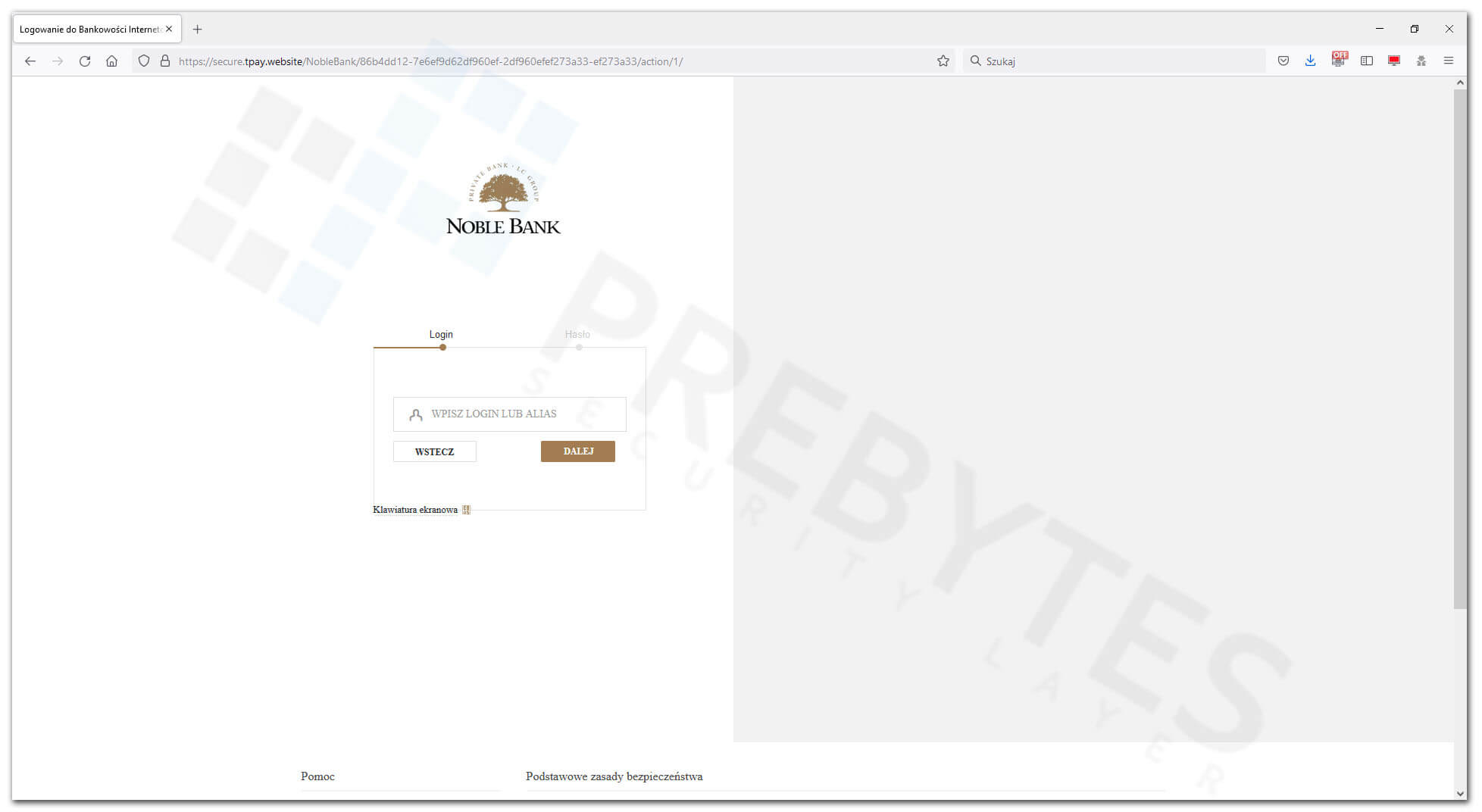

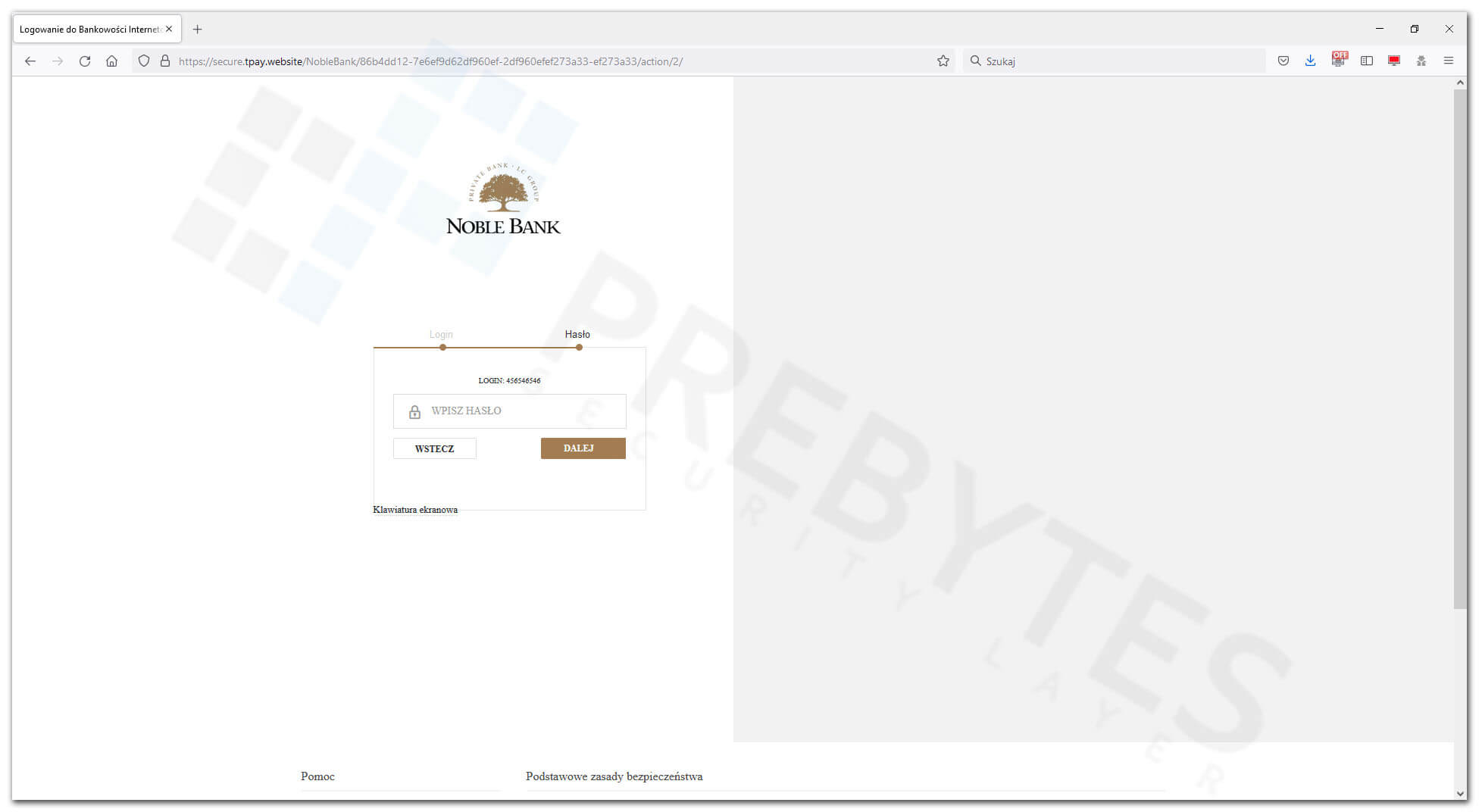

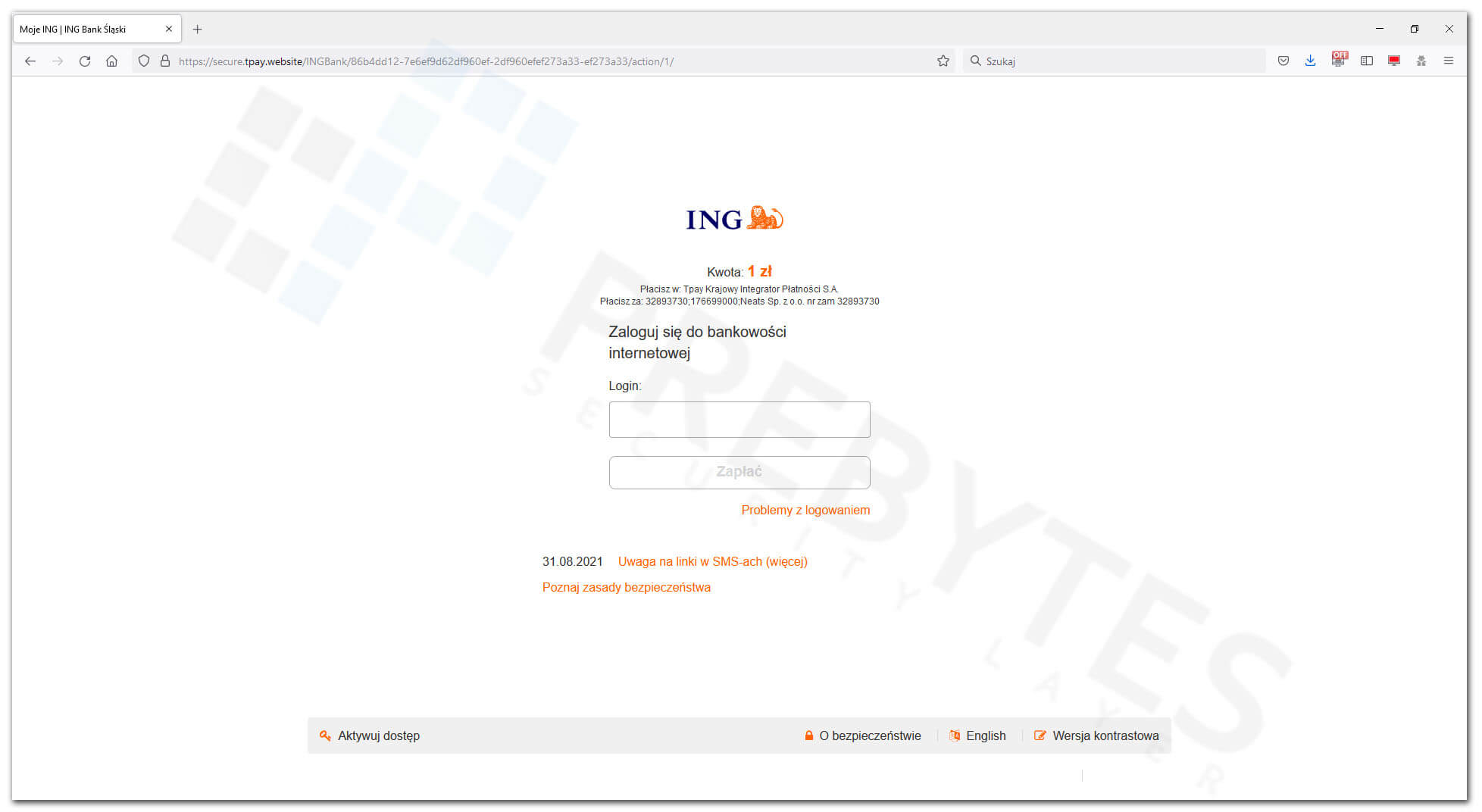

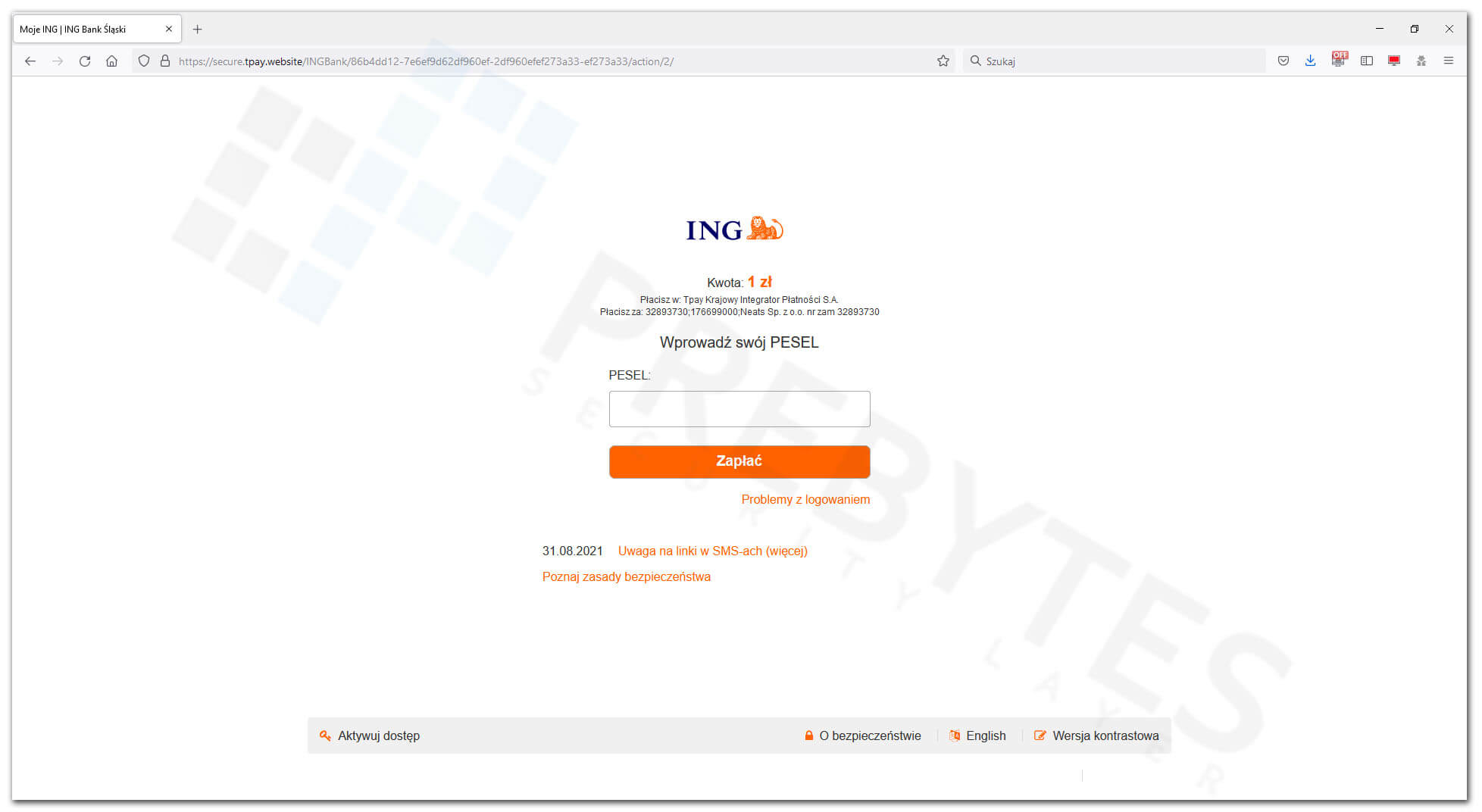

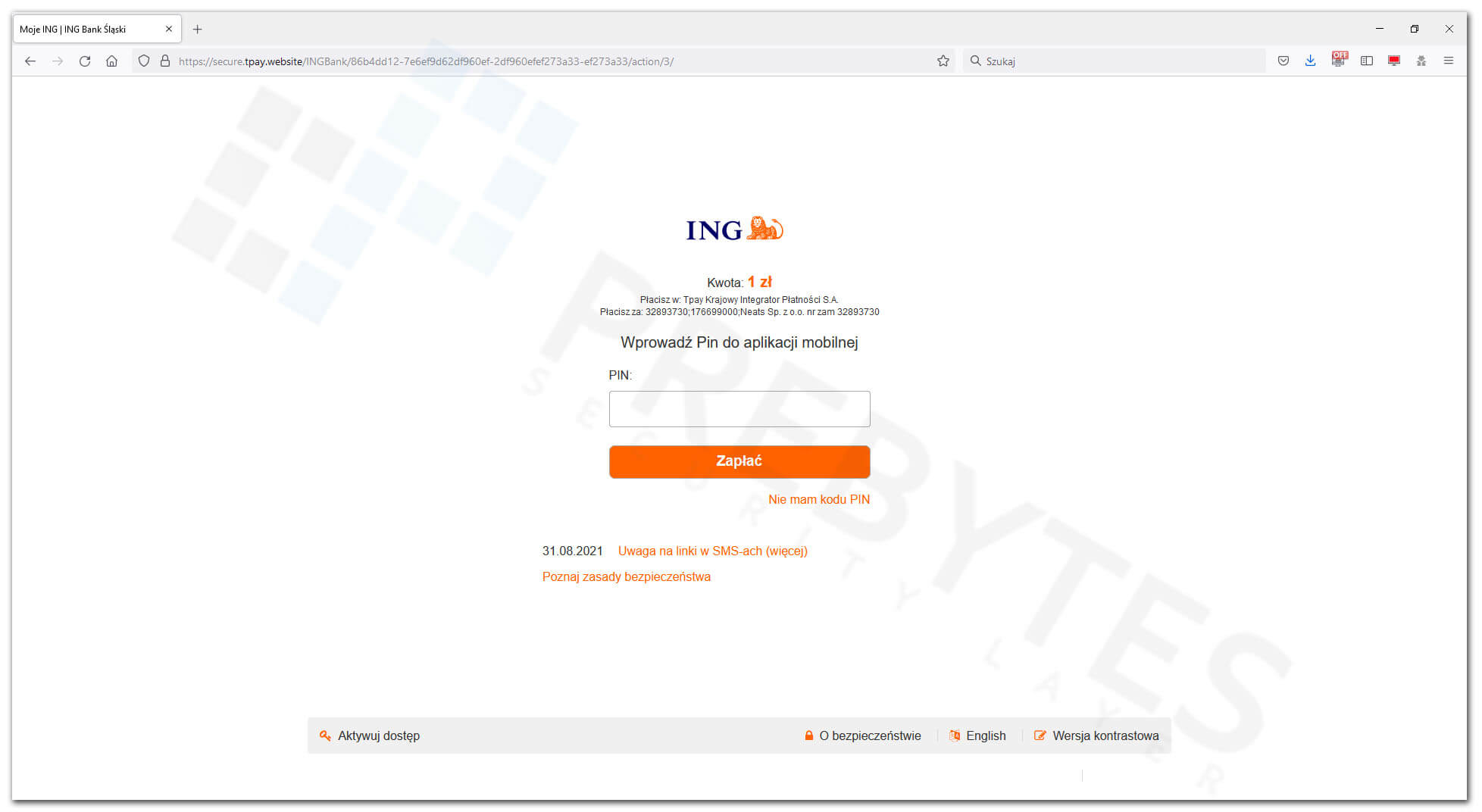

Poniżej zamieszczamy kilka fałszywych paneli logowania do bankowości internetowych w celu ukazania, że nie różnią się one praktycznie w ogóle w porównaniu do oryginalnych odpowiedników. Za ich pomocą cyberprzestępcy wyłudzają wszystkie potrzebne dane do zalogowania się do konta internetowego określonego banku. Mogą to być m.in.:

- login lub identyfikator,

- hasło,

- numer PESEL,

- PIN do aplikacji mobilnej,

- PIN do karty,

- Token lub kody autoryzacyjne,

- nazwisko panieńskie matki,

W ramach usługi Anti-Phishing wykrywamy i powiadamiamy o atakach phishing, które dotyczą danej domeny. Dzięki temu identyfikujemy wszelkie próby wyłudzenia poufnych danych użytkowników wskazanej strony internetowej.

W ataku phishing na Nest Bank cyberprzestępcy wyłudzają login, hasło do bankowości internetowej, a także kod autoryzacyjny i proszą o wybranie odpowiedniego awatara przypisanego do konta.

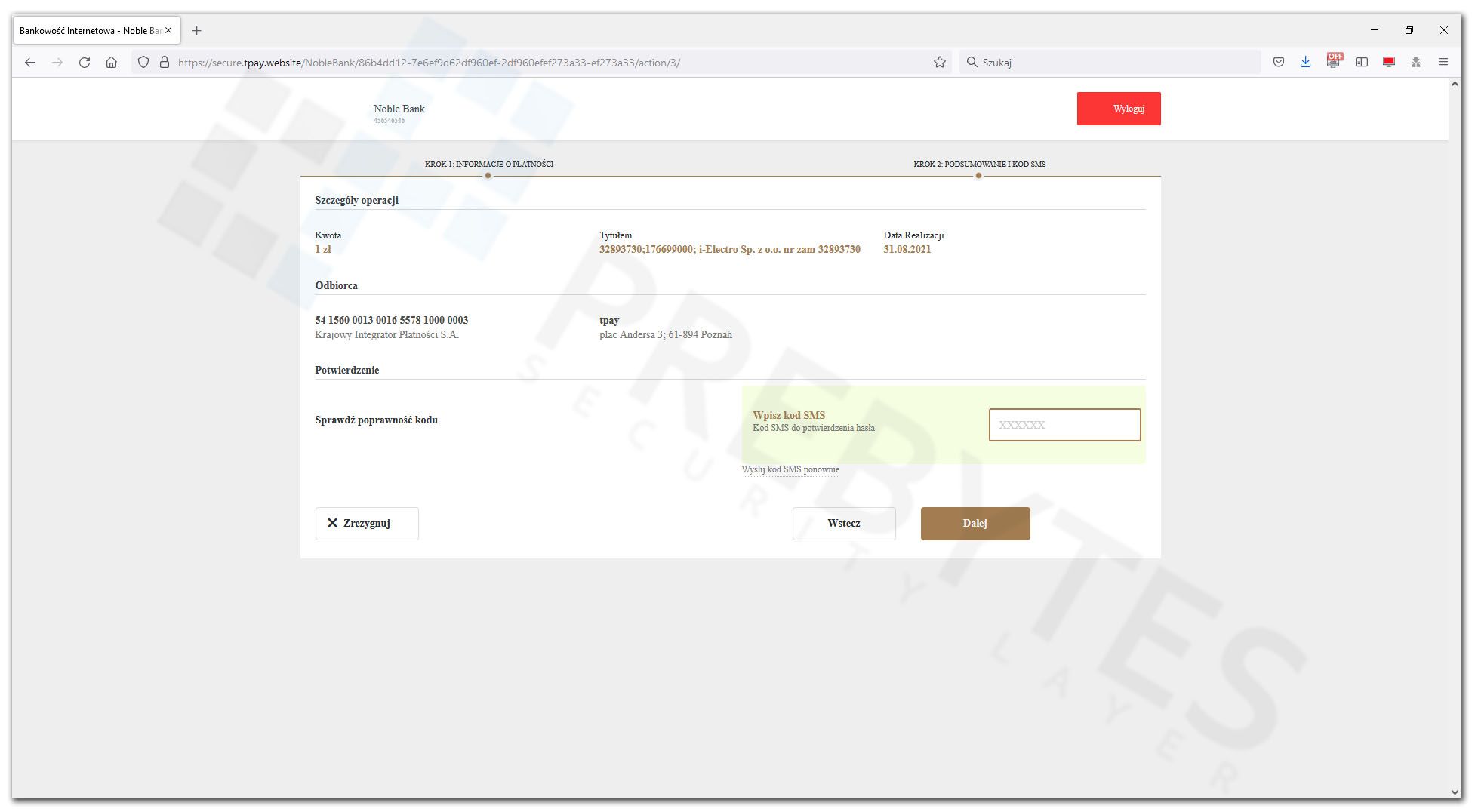

W przypadku bankowości Noble Bank wyłudzane są: login i hasło oraz kod autoryzacyjny przesłany SMS-em do potwierdzenia logowania do konta internetowego banku.

Na fałszywej stronie bankowości ING oprócz loginu, cyberprzestępcy wyłudzają PESEL i PIN do aplikacji mobilnej oraz kod autoryzacyjny.

Po podaniu wymaganych danych na fałszywych stronach bankowości nie następuje przejście do kolejnych etapów ataku, ani też nie uświadczymy żadnych komunikatów świadczących np. o przetwarzaniu wprowadzonych informacji. Cyberprzestępcy w czasie rzeczywistym przechwytują pozyskane dane, a tym samym mogą ich użyć do zalogowania się do bankowości internetowej w celu kradzieży środków pieniężnych.

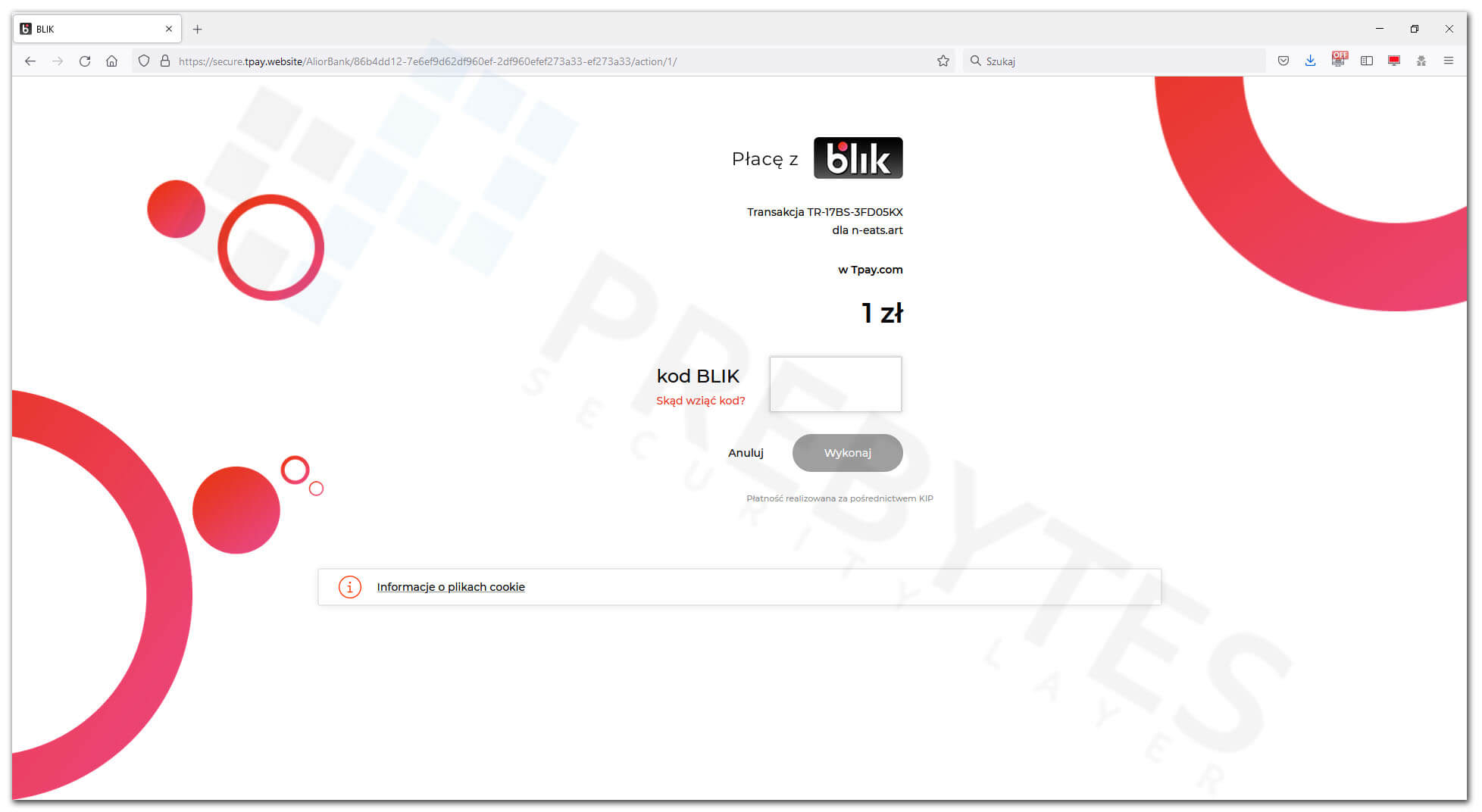

Dla niektórych bankowości cyberprzestępcy nie przygotowali dedykowanych stron logowania, a w zamian za to można dokonać opłaty poprzez system płatności BLIK. Tak jest w przypadku m.in. Alior Banku, czy mBanku.

Kod BLIK może zostać wykorzystany przez cyberprzestępców np. do realizacji zakupów online lub wypłaty pieniędzy z bankomatu. Wspomniany system płatności mobilnych jest bardzo wygodny w użytkowaniu, jednak należy być ostrożnym podczas podawania 6-cyfrowego kodu, aby nie trafił w ręce oszustów.

Podsumowanie

Cyberprzestępcy nie próżnują i szukają kolejnych marek, które mogą wykorzystać w celu pozyskania poufnych danych do paneli logowania bankowości internetowych. Tak istotna z tego powodu jest weryfikacja strony, na której z jakiegokolwiek powodu podajemy poświadczenia do bankowości. Należy uważać podczas wykonywania opłat za rachunki, czy realizacji zamówień w sklepach internetowych. Te czynności bezpiecznie można zrealizować jedynie na oficjalnych stronach danego sklepu, czy operatora usług, z których korzystamy. Jeśli podczas dokonywania opłaty następuje przekierowanie do systemu szybkich płatności, to należy zweryfikować czy jest to oficjalny adres danej platformy. W przypadku wątpliwości zawsze można skontaktować się z właścicielem danej usługi.