Fałszywy zwrot podatku z e-PIT. Nowa kampania wymierzona w podatników.

Czekasz na zwrot podatku? Uważaj na fałszywe SMS-y podszywające się pod podatki.gov.pl. Zawierają obietnicę zwrotu pieniędzy, a w rzeczywistości kierują do strony, która służy kradzieży danych bankowych. Zobacz, jak wygląda to oszustwo i chroń swoje oszczędności przed internetowymi złodziejami.

Początek roku to nie tylko czas podsumowań, ale także termin rozliczeń z Urzędem Skarbowym. Choć na złożenie deklaracji PIT mamy czas do końca kwietnia, wielu z nas sprawdza swoje zeznania w systemie e-PIT niezwłocznie po ich udostępnieniu. Tę wzmożoną aktywność w rządowym serwisie oraz emocje związane z potencjalnym zwrotem nadpłaty wykorzystują cyberprzestępcy, skupiając kampanie phishingowe wokół tego tematu. W tym artykule przeanalizujemy jeden z ostatnich ataków, wymierzony w rządowy serwis oraz wyjaśnimy, jak się przed nim bronić.

Wiadomość o rzekomym zwrocie środków

Mechanizm ataku opiera się na masowej wysyłce wiadomości SMS, rzekomo pochodzących z systemów państwowych. Przestępcy wykorzystują wizję szybkiego zysku, informując o prawie do zwrotu podatku. Wszystko po to, aby zwabić użytkownika na fałszywą stronę.

Poniżej pokazujemy, jak wygląda przykładowa wiadomość od oszustów:

Gov PL: Masz prawo do zwrotu 600 zl. Odwiedz strone: bezpieczny-zwrot-podatku.com aby zweryfikowac swoja tozsamosc

W treści wiadomości widzimy konkretną kwotę zwrotu oraz sformułowania nakłaniające do przejścia pod wskazany link. Pretekstem do odwiedzenia witryny i odebrania pieniędzy jest rzekoma konieczność weryfikacji tożsamości. Atak zatem zaprojektowany jest nie tylko pod kradzież naszych środków pieniężnych. Oszuści próbują pozyskać także nasze dane osobowe. One z kolei mogą zostać wykorzystane przez cyberprzestępców w innych oszustwach, czy fraudach.

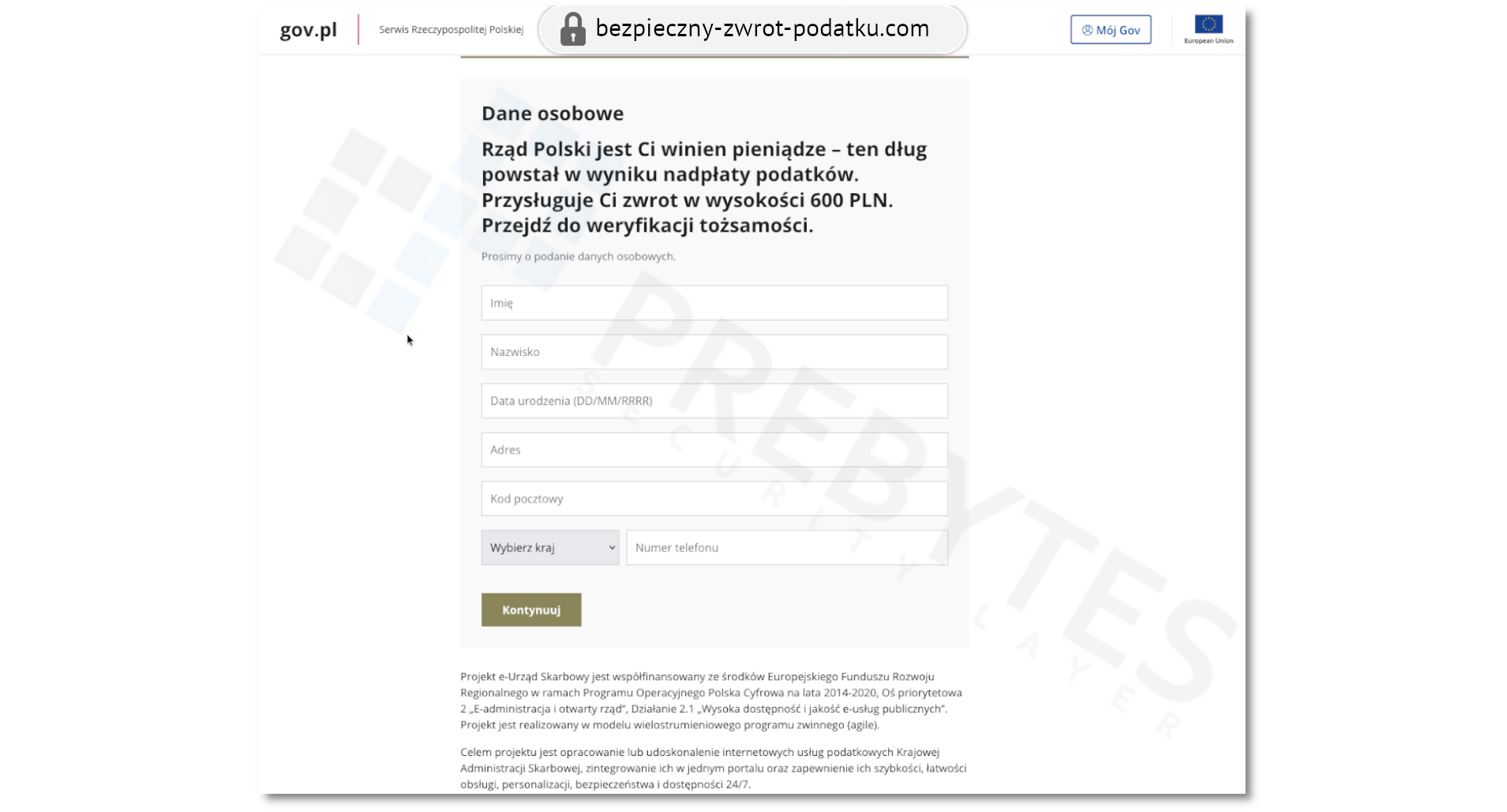

Fałszywa strona serwisu rządowego

Docelowa strona phishingowa została przygotowana z dużą dbałością o detale – szata graficzna i układ łudząco przypominają oficjalny portal gov.pl. W pierwszym kroku ofiara nakłaniana jest do podania danych: imienia, nazwiska, daty urodzenia, adresu oraz numeru telefonu.

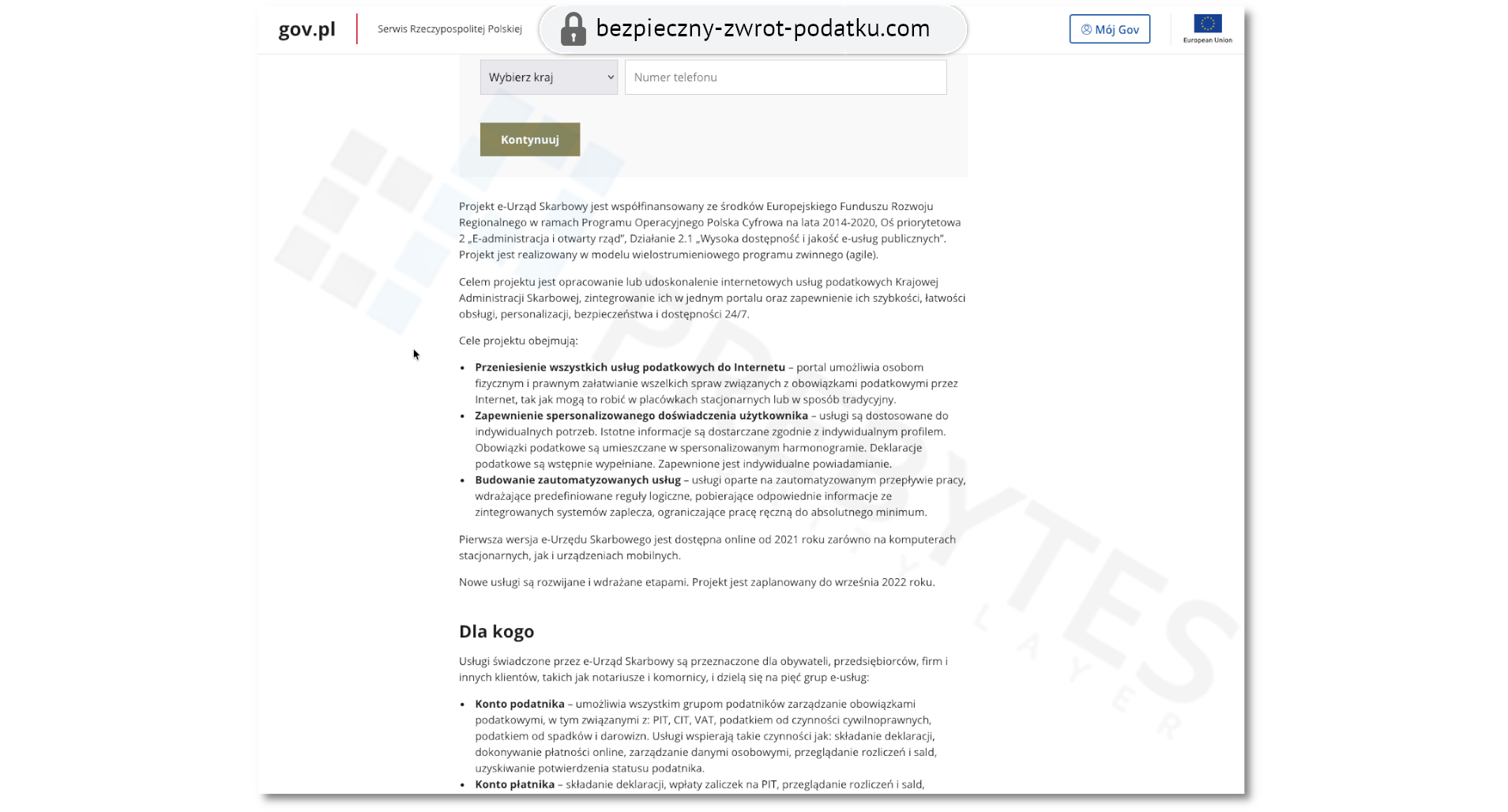

Pod formularzem zamieszczono szczegółowe informacje o współfinansowaniu projektu z funduszy europejskich, celach cyfryzacji oraz grupach docelowych, takich jak obywatele, czy przedsiębiorcy. Obecność takich komunikatów tylko dodaje wiarygodności całej stronie i buduje fałszywe poczucie bezpieczeństwa u użytkownika.

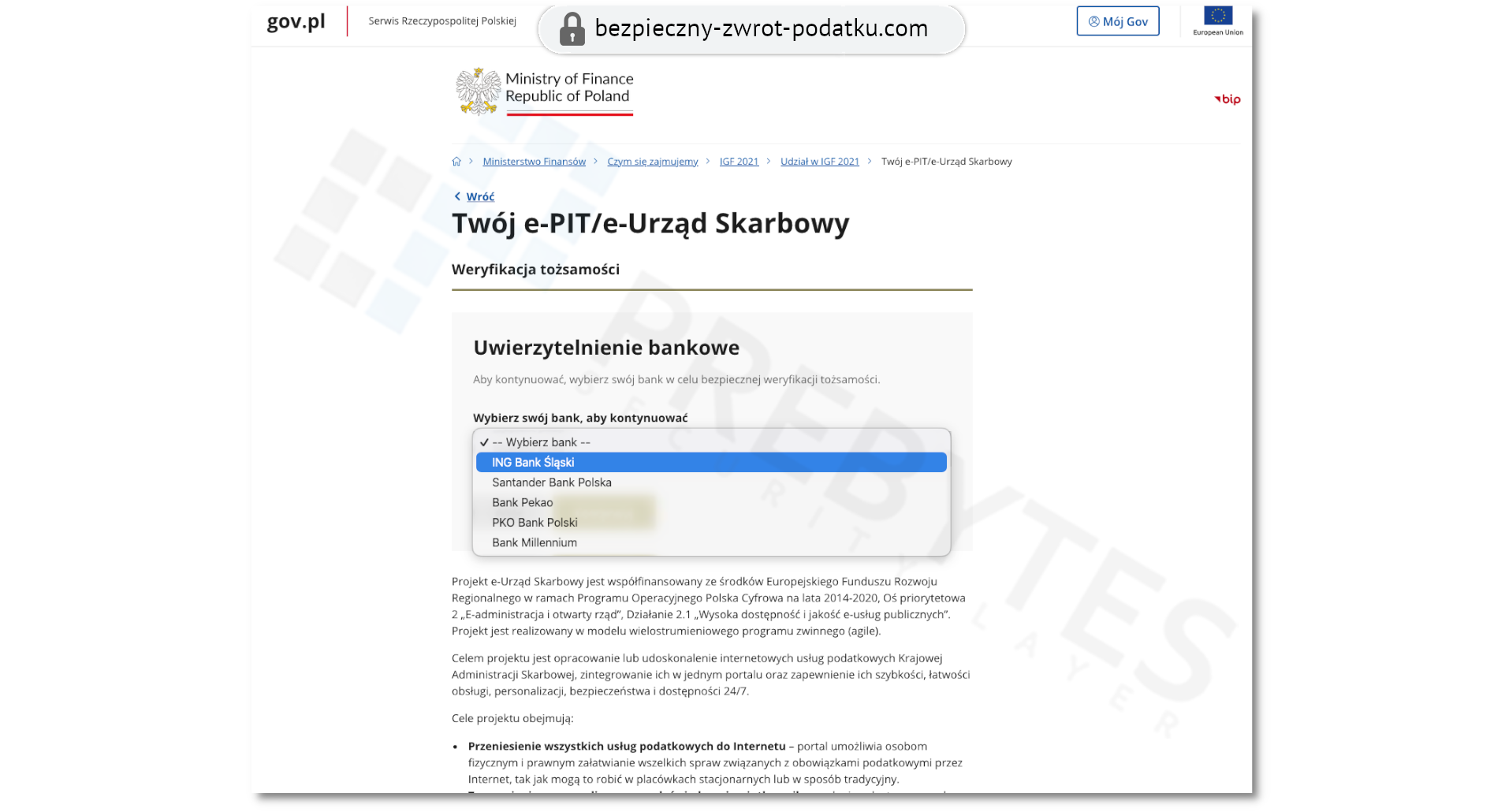

W kolejnym etapie ataku widoczna jest lista z wyborem bankowości elektronicznej. Jak informują nas komunikaty zamieszczone na stronie, uwierzytelnienie za pomocą banku jest konieczne do przeprowadzenia bezpiecznej weryfikacji tożsamości. Ten etap jest sprytną sztuczką ze strony cyberprzestępców, jako że jedną z metod dostępu do serwisów rządowych, rzeczywiście jest logowanie z wykorzystaniem bankowości internetowej.

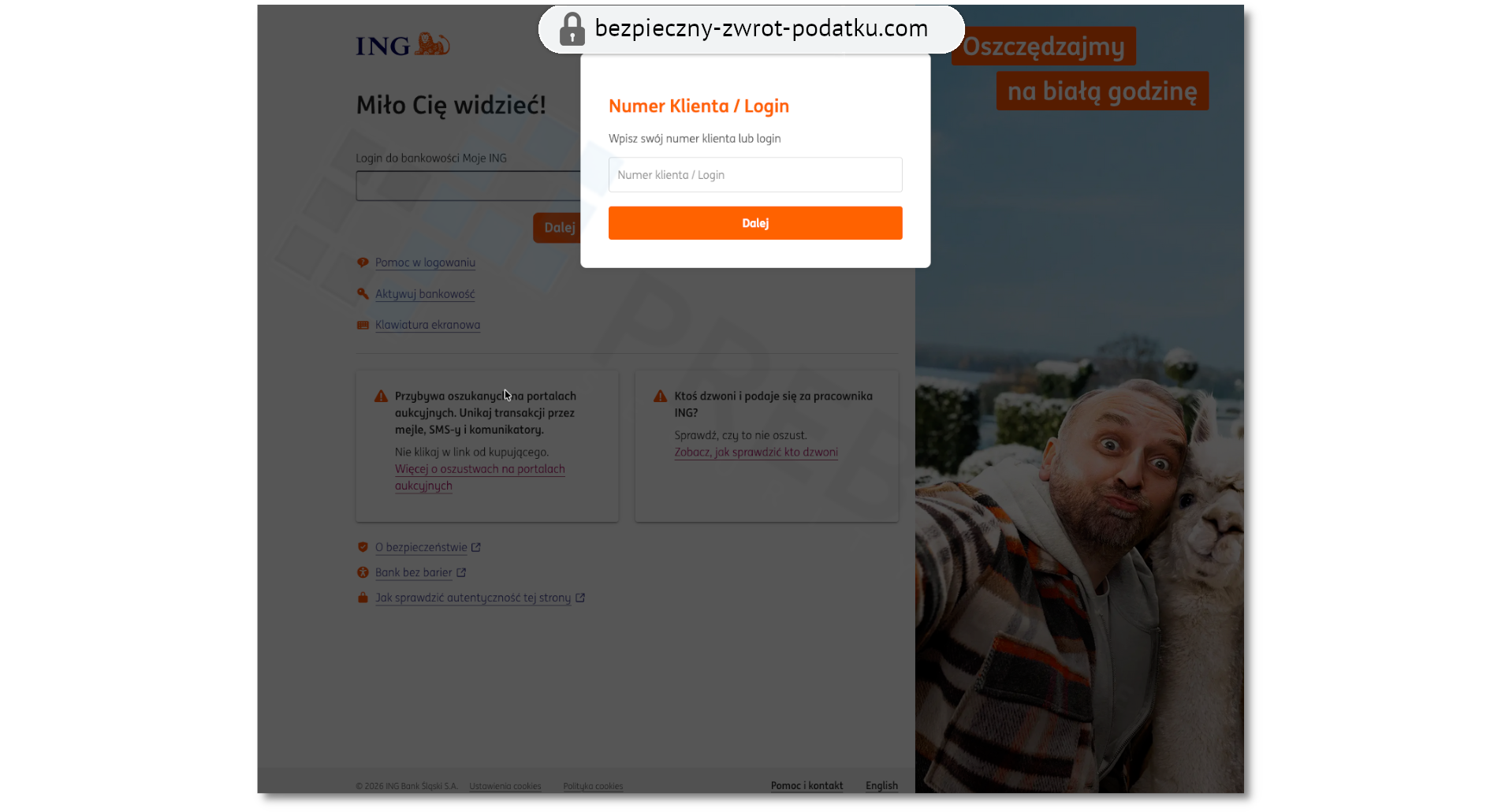

Po wybraniu jednej z instytucji finansowych i kliknięciu przycisku Kontynuuj zostajemy przekierowani na fałszywą stronę podszywającą się pod panel logowania do bankowości elektronicznej. Na tym etapie warto zwrócić uwagę, że tak naprawdę wcale nie zostaliśmy przeniesieni na stronę banku. Mimo iż wizualnie możemy mieć wrażenie, że jesteśmy na stronie swojej bankowości, to w pasku adresu przeglądarki widzimy, że wciąż znajdujemy się w domenie bezpieczny-zwrot-podatku[.]com.

Wpisanie loginu i hasła na takiej stronie skutkuje utratą danych dostępowych do swojej bankowości internetowej oraz przejęciem kontroli nad kontem bankowym przez cyberprzestępców. Dalszymi konsekwencjami przejęcia konta mogą być nieautoryzowane przelewy i wypłaty pieniędzy, zaciąganie kredytów i pożyczek na nasze dane, a nawet wykorzystanie konta do prania pieniędzy, czy kolejnych oszustw.

Jak chronić się przed podobnymi oszustwami?

Najskuteczniejszą formą ochrony jest każdorazowa weryfikacja adresu strony internetowej. Oficjalne serwisy administracji publicznej działają wyłącznie w domenie .gov.pl, a nie .com, .eu, czy innych komercyjnych rozszerzeniach.

Należy również pamiętać, że Urząd Skarbowy nie przesyła wiadomości SMS zawierających linki umożliwiające odbiór zarówno zwrotu podatku, jak i innych należności. Informacje dotyczące zwrotów lub korespondencji urzędowej powinny być sprawdzane wyłącznie poprzez samodzielne wpisanie w przeglądarce oficjalnego adresu e-Urzędu Skarbowego.

Podsumowanie

Opisany atak na użytkowników e-PIT to podręcznikowy przykład, jak cyberprzestępcy łączą socjotechnikę z precyzyjną imitacją zaufanych portali, by uśpić naszą czujność. Choć tym razem wektorem ataku są usługi administracji publicznej, identyczne mechanizmy – oparte na fałszywych domenach i presji czasu – są z powodzeniem wykorzystywane do wyłudzania danych dostępowych od pracowników firm.

Dlatego w dzisiejszym krajobrazie zagrożeń poleganie wyłącznie na ostrożności użytkowników to za mało. Kluczowa dla bezpieczeństwa biznesu staje się zdolność do wyprzedzania atakujących poprzez stały monitoring sieci i wczesne wykrywanie fałszywych domen. Organizacje potrzebują partnera, który zidentyfikuje zagrożenie, zanim pracownik kliknie w niebezpieczny link.

Właśnie taką ochronę zapewnia PREBYTES SIRT, zabezpieczając markę, klientów oraz kluczowe procesy biznesowe, zanim atak zdąży wyrządzić realne szkody. Zadbaj o to, by Twoja firma była zawsze o krok przed cyberprzestępcami. Poznaj możliwości naszego zespołu reagowania: Security Incident Response Team.