Jak Snake Keylogger kradnie dane z twojego komputera

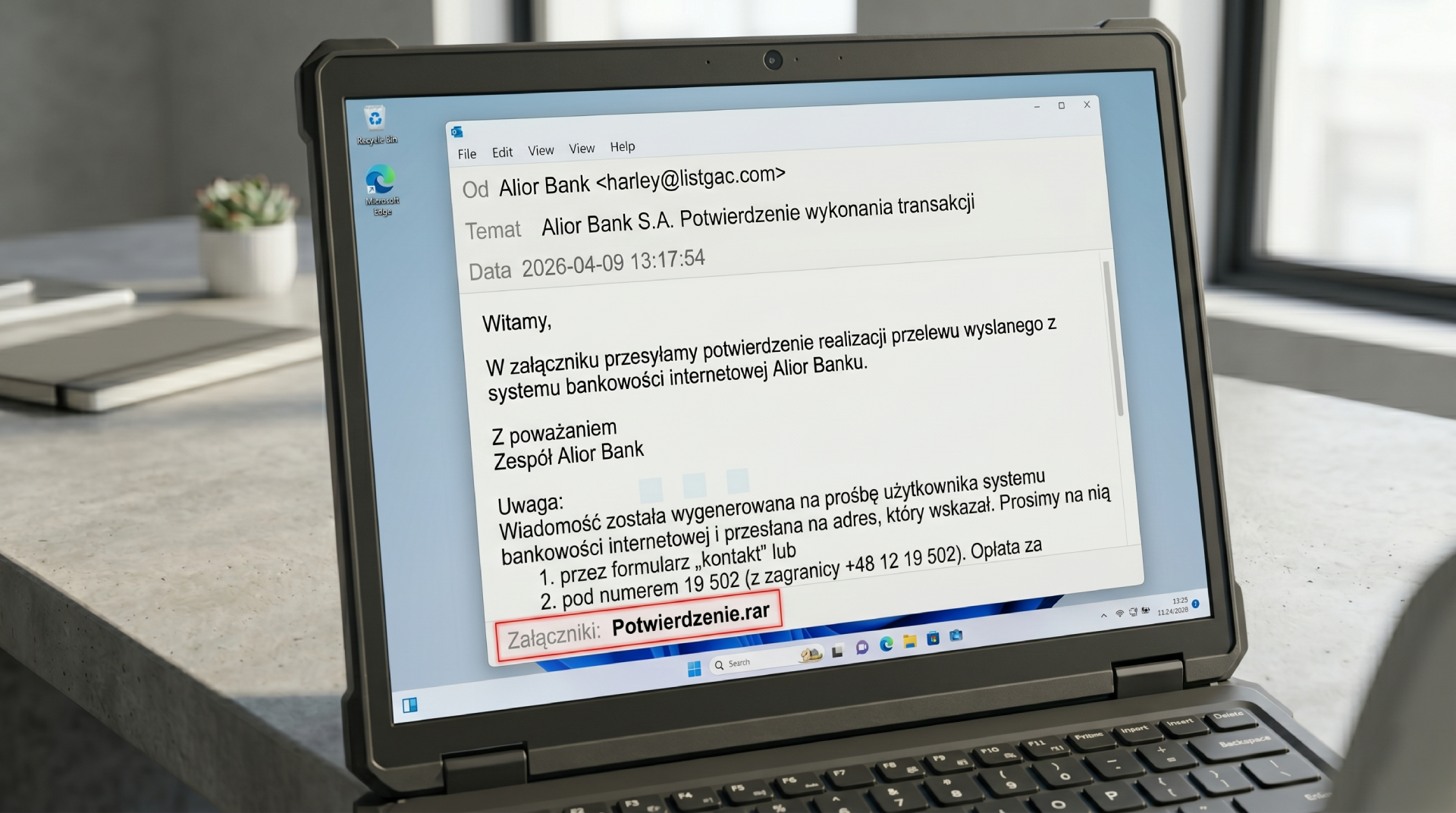

Przestępcy wykorzystują spam i steganografię, ukrywając złośliwy kod w plikach PNG. Pozwala to dyskretnie dostarczyć Snake Keyloggera, który wykrada hasła oraz dane kart płatniczych z przeglądarek. Artykuł opisuje obfuskację ładunku i eksfiltrację danych przez protokół SMTP.

Zjawisko wykorzystania steganografii w kampaniach infostealerów uderza bezpośrednio w bezpieczeństwo danych finansowych użytkowników końcowych oraz stabilność systemów Enterprise. Infekcja Snake Keyloggerem skutkuje masowym drenażem poświadczeń i danych kart płatniczych, zmuszając instytucje do walki z nową falą precyzyjnych fraudów. Dla organizacji oznacza to nie tylko straty operacyjne, ale przede wszystkim konieczność rewizji polityk bezpieczeństwa w obliczu zagrożeń, które bezbłędnie omijają tradycyjne skanery antymalware. Klasyczne, niedopracowane kampanie spamowe zostały zastąpione przez wysoce skuteczne techniki maskowania kodu wewnątrz pozornie niewinnych plików graficznych. Wykorzystanie zaufanych formatów, takich jak PNG, pozwala napastnikom na uśpienie czujności filtrów pocztowych i systemów EDR, przenosząc ciężar inicjacji ataku na nieświadomego użytkownika. Skala zjawiska oraz łatwość, z jaką złośliwy kod przenika do pamięci operacyjnej, stanowią bezprecedensowe wyzwanie dla nowoczesnej cyberobrony.

Podgląd plików przed i po wypakowaniu:

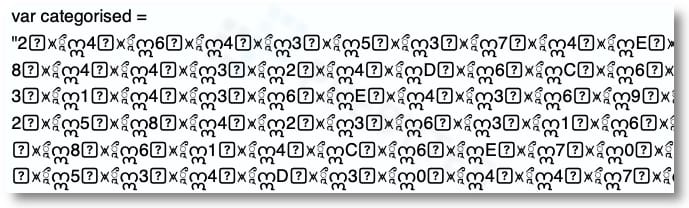

Analiza skryptu: Potwierdzenie.js

Atak nie zaczyna się od skomplikowanego exploita, lecz od pliku, który na pierwszy rzut oka przypomina przypadkowy błąd kodowania (Potwierdzenie.js). Złośliwy ładunek ukryty jest w dużej zmiennej tekstowej.Właściwe dane (znaki szesnastkowe) są oddzielone od siebie specyficznym ciągiem znaków Unicode. To prosta, ale niezwykle skuteczna metoda obfuskacji. Konwencjonalne programy antywirusowe na bramkach pocztowych, oparte na sygnaturach, szukają znanych komend. Patrząc na ten skrypt, widzą jedynie niezrozumiały szum, co gwarantuje wysoką dostarczalność złośliwych wiadomości do skrzynek pracowników.

Skrypt używa wbudowanej w język JavaScript funkcji split(), aby namierzyć wspomniany wcześniej specyficzny separator i podzielić wokół niego cały długi ciąg tekstu. Zaraz potem funkcja join("") skleja pozostałe elementy z powrotem w całość.

W efekcie złośliwy program pozbywa się niepożądanych danych, uzyskując w pełni czysty ciąg znaków. Jego przygotowanie to jednak dopiero pierwszy krok. Teraz malware musi przetłumaczyć ten techniczny zapis na zwykły tekst, który system Windows będzie mógł bez problemu odczytać i wykonać.