Phishing w branży hostingowej - SeoHost i IQ na celowniku cyberprzestępców

Cyberprzestępcy coraz częściej podszywają się pod znane firmy hostingowe, wykorzystując ich wizerunek do wyłudzania danych i płatności. Analizujemy atak na SeoHost i IQ, który pokazuje, że phishing to realne zagrożenie dla organizacji, ich infrastruktury i reputacji.

W ostatnim czasie zaobserwowaliśmy kampanię phishingową wymierzoną w użytkowników usług hostingowych, w której cyberprzestępcy podszywają się pod SeoHost i IQ. Firmy te odpowiadają m.in. za utrzymanie stron WWW, skrzynek e-mail oraz rejestrację nazw domenowych dla przedsiębiorstw i osób prywatnych. Celem ataku jest wyłudzenie danych logowania do paneli klienta oraz danych kart płatniczych.

Coraz częściej atakujący wykorzystują w swoich kampaniach wizerunek rozpoznawalnych firm. Nie jest to przypadek - podszywanie się pod znaną markę znacząco zwiększa wiarygodność ataku. W praktyce przekłada się to na wysoką skuteczność oszustwa oraz realne zyski dla ich organizatorów.

Phishing wymierzony w użytkowników usług hostingowych przestał być problemem pojedynczych osób. Dziś to poważne zagrożenie biznesowe, prowadzące do strat finansowych, przejęcia kont oraz utraty zaufania klientów.

Nie pozwól, by cyberprzestępcy budowali swój biznes na Twojej reputacji. Sprawdź, jak możesz wzmocnić bezpieczeństwo Twojej organizacji.

Phishing na SeoHost i IQ – przebieg ataku

Mechanizm działania oszustów w tej kampanii jest identyczny dla obu marek, co świadczy o dobrze zaplanowanej i zautomatyzowanej operacji przestępczej.

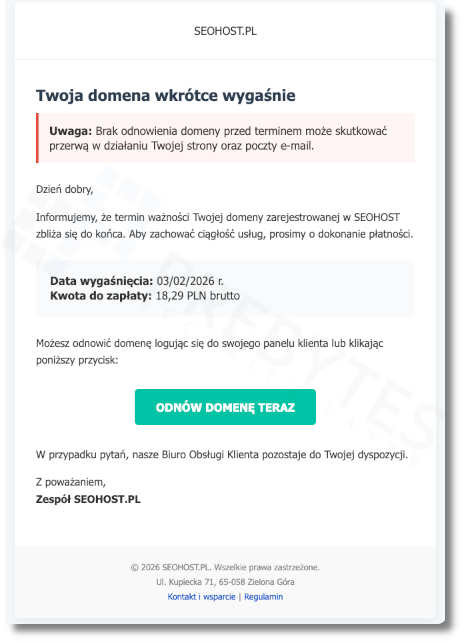

Krok 1: Wiadomość e-mail jako przynęta

Atak rozpoczyna się od wiadomości e-mail informującej o rzekomym wygaśnięciu domeny. W treści znajduje się link prowadzący do strony, gdzie ofiara ma dokonać natychmiastowej płatności, aby uniknąć dezaktywacji usług.

Komunikaty są celowo skonstruowane tak, by wywołać presję czasu i zmusić użytkownika do pośpiesznego działania, zwiększając skuteczność oszustwa. Warto zaznaczyć, że wiadomość nie precyzuje, o którą domenę chodzi – brak szczegółów zwiększa skalę ataku i może skłonić odbiorcę do kliknięcia w link z ciekawości.

Krok 2: Wyłudzenie danych logowania

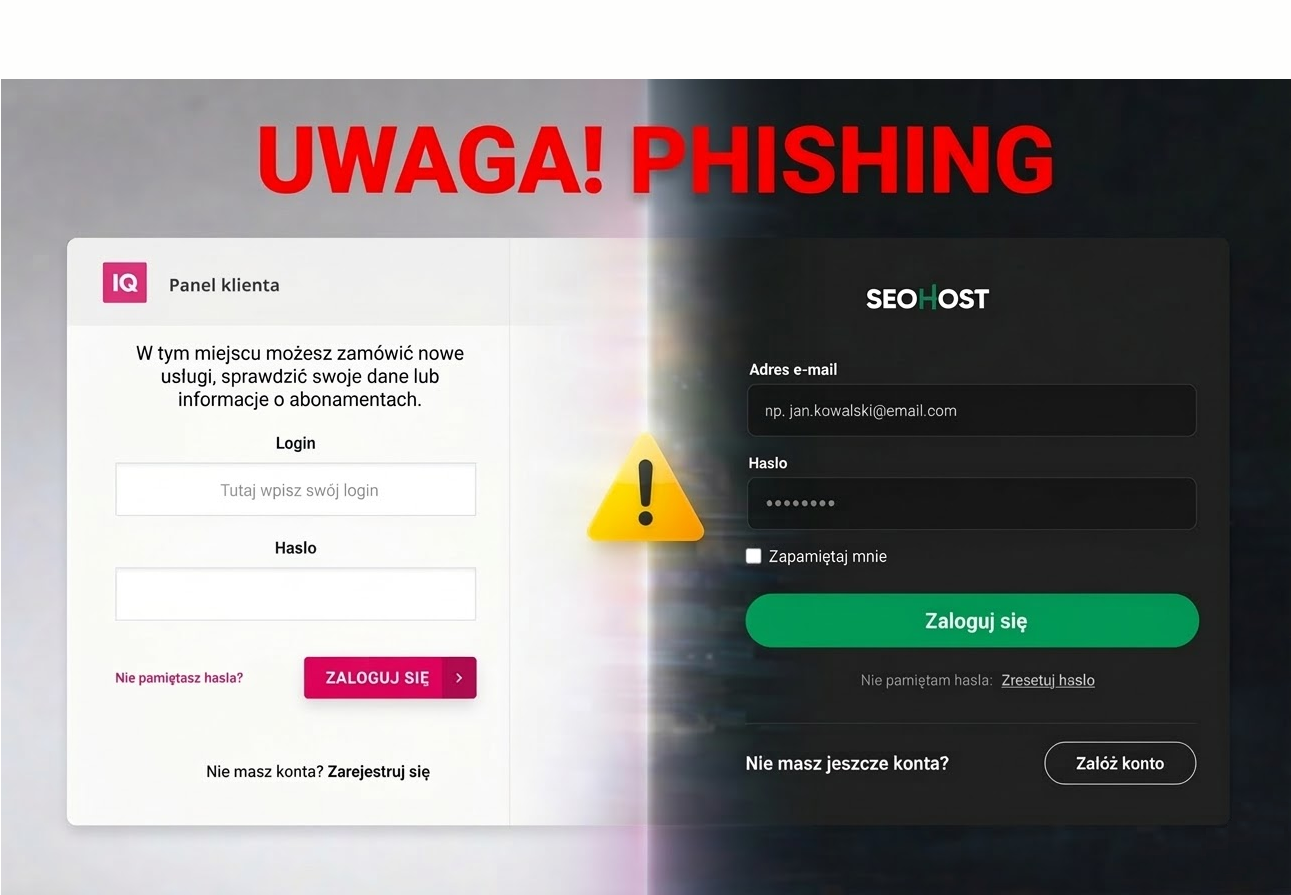

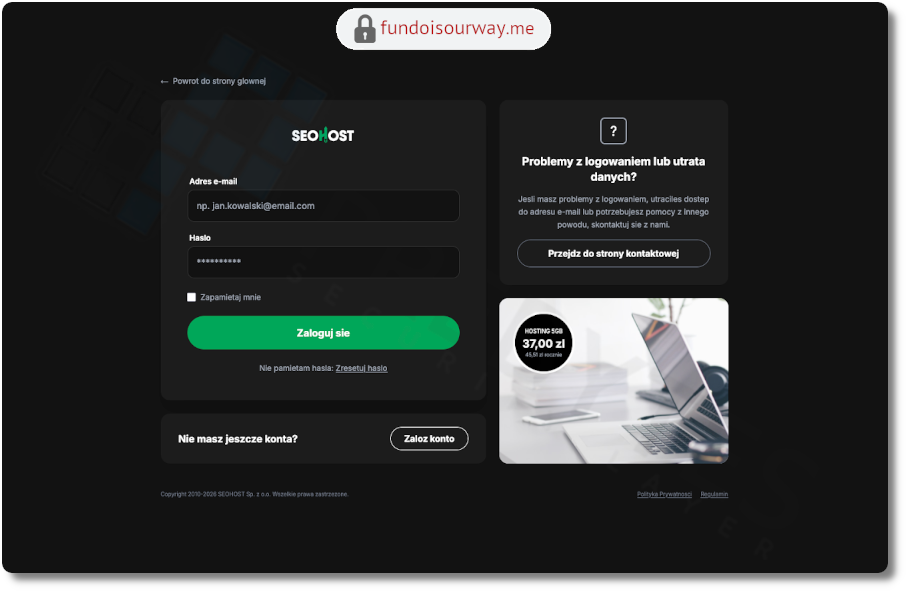

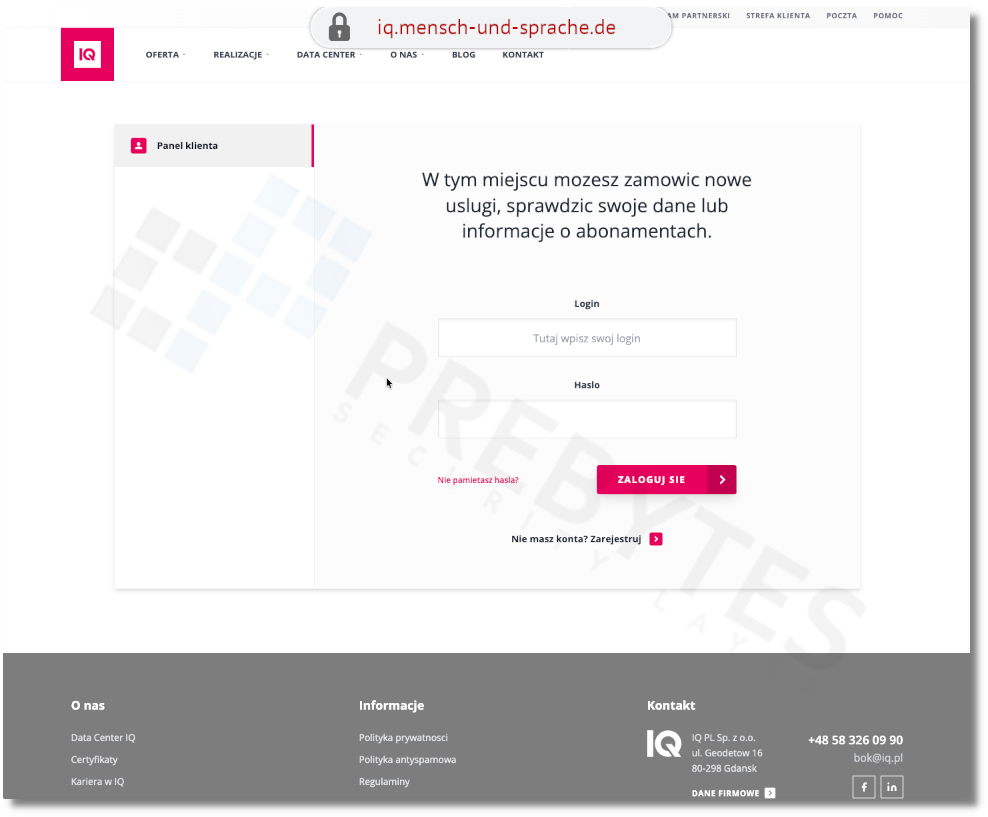

Po kliknięciu w link użytkownik trafia na stronę niemal identyczną wizualnie z oryginalnym panelem logowania SeoHost lub IQ.

Nieświadoma zagrożenia ofiara podaje na fałszywej stronie swoje dane – adres e-mail i hasło. W tym momencie cyberprzestępcy uzyskują dostęp do konta hostingowego, co może prowadzić do dalszej eskalacji ataku, np. przejęcia domen, poczty czy całych stron internetowych.

Fałszywa strona - SeoHost

Fałszywa strona - IQ

Krok 3: Informacje o płatności

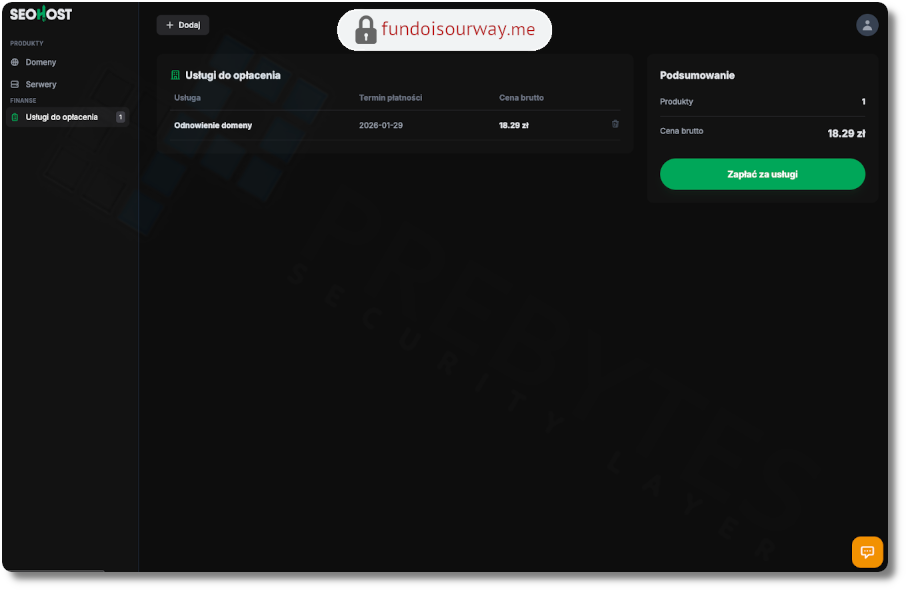

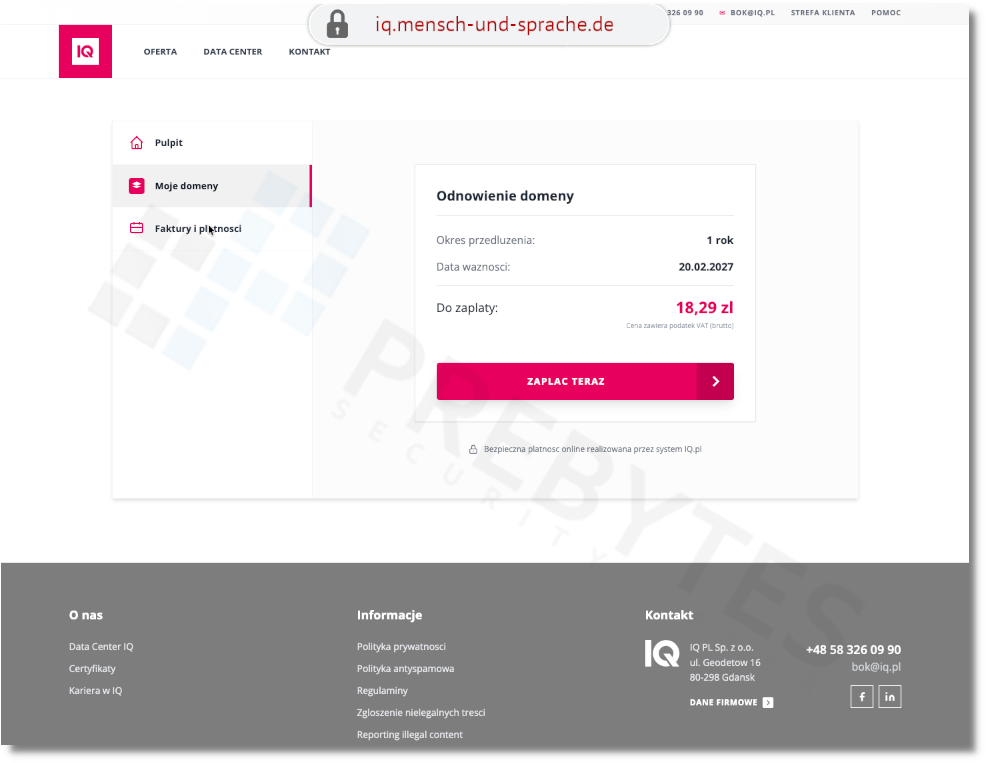

Po „zalogowaniu” użytkownik widzi komunikat o konieczności uregulowania niewielkiej należności. Celowo niska kwota ma uśpić czujność ofiary i skłonić ją do szybkiego sfinalizowania transakcji.

Fałszywa strona - SeoHost

Fałszywy strona - IQ

Krok 4: Kradzież danych kart

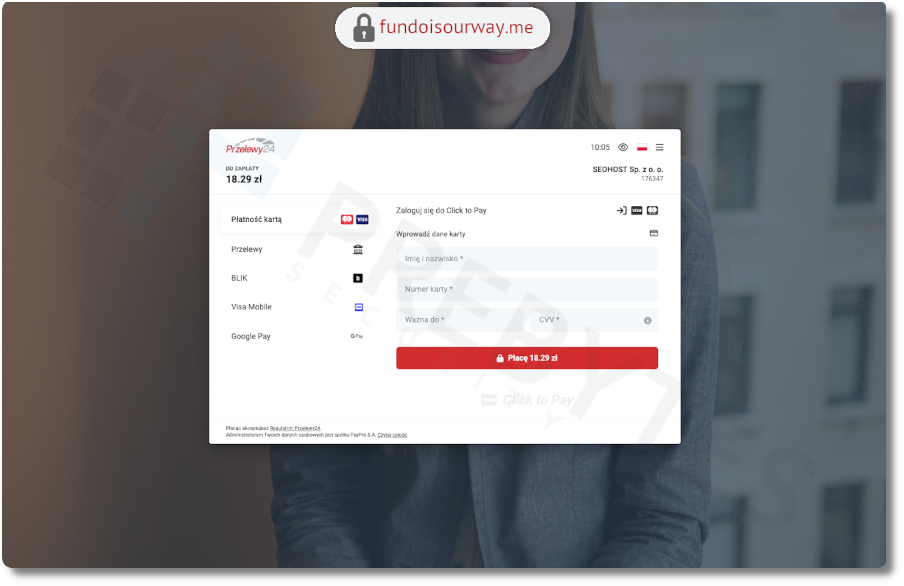

W kolejnym etapie użytkownikowi zostaje wyświetlona strona imitującej system płatności Przelewy24.

Potwierdzeniem oszustwa jest fakt, że cały proces odbywa się w domenie kontrolowanej przez przestępców, którzy wykorzystują jedynie logotypy i elementy wizualne, aby nadać stronie pozory autentyczności. Dodatkowo, w przeciwieństwie do prawdziwego systemu, dostępna jest tylko jedna metoda płatności – karta płatnicza.

Na tym etapie wyłudzane są:

- numer karty,

- data ważności,

- kod CVV/CVC,

- imię i nazwisko właściciela.

Dane te trafiają bezpośrednio do przestępców i mogą zostać wykorzystane do nieautoryzowanych transakcji finansowych.

Dlaczego ten atak jest groźny dla Twojej firmy?

Jeszcze kilka lat temu phishing był łatwy do rozpoznania - pełen błędów językowych i opierał się na prostych schematach. Dziś mamy do czynienia z atakami o profesjonalnym wyglądzie.

Analizowane strony phishingowe zostały przygotowane tak, by maksymalnie upodobnić je do oryginałów, wykorzystując:

- logotypy firm hostingowych,

- układ formularzy przypominający rzeczywiste panele klienta,

- elementy wizualne imitujące system płatności Przelewy24.

Dzięki temu nawet świadomy użytkownik może paść ofiarą phishingu. Ataki te niosą zagrożenia na wielu poziomach: bezpośrednie straty finansowe, przejęcie zasobów infrastrukturalnych oraz kryzys reputacyjny. W efekcie pojedynczy incydent może prowadzić do reklamacji i wysokich kosztów obsługi sytuacji kryzysowej.

A czy Twoi klienci potrafią odróżnić prawdziwy panel logowania od fałszywego?

PODSUMOWANIE

Ataki wykorzystujące wizerunek znanych firm hostingowych stają się coraz bardziej zaawansowane i skuteczne. Motyw pilnego odnowienia domeny, realistyczne panele klienta oraz fałszywe systemy płatności znacząco zwiększają skuteczność takich kampanii.

Klasyczne podejście oparte wyłącznie na edukacji użytkowników przestaje być wystarczające. Gdy kopia strony jest niemal identyczna jak oryginał, organizacja musi posiadać mechanizmy pozwalające na szybkie wykrycie i neutralizację zagrożenia, zanim uderzy ono na masową skalę. Wczesne wykrycie fałszywych stron i kampanii phishingowych pozwala ograniczyć ryzyko strat finansowych i wizerunkowych oraz zmniejszyć liczbę reklamacji i kosztów obsługi incydentu.

Współpraca z zewnętrznym zespołem reagowania pozwoli Twojej organizacji skoncentrować się na kluczowych zadaniach biznesowych, podczas gdy eksperci dbają o bezpieczeństwo Twojej marki i klientów.

Szczegółowe informacje o tym, jak PREBYTES SIRT wspiera organizacje w monitorowaniu i reagowaniu na nadużycia wizerunku marki, znajdziesz na naszej stronie Security Incident Response Team.