Mandat do zapłaty czy pułapka phishingowa? Uważaj na fałszywe SMS-y od mObywatela

Cybeprzestępcy podszywają się pod portal gov.pl oraz aplikację mObywatel, strasząc rzekomymi mandatami karnymi. Sprawdź, jak rozpoznać oszustwo „na wykroczenie drogowe” i dowiedz się, w jaki sposób nowoczesne technologie mogą chronić Twoje dane i pieniądze przed działaniami oszustów internetowych.

Świat cyfrowych zagrożeń nieustannie ewoluuje, a cyberprzestępcy regularnie szukają nowych sposobów na skuteczną manipulację naszymi emocjami oraz zaufaniem do instytucji publicznych. Tym razem oszuści podszywają się pod rządowy portal gov.pl oraz usługę mObywatel, rozsyłając wiadomości SMS informujące o rzekomym wykroczeniu drogowym i konieczności natychmiastowego opłacenia mandatu.

Kliknięcie w link zawarty w wiadomości prowadzi do fałszywego serwisu przygotowanego przez przestępców. Podanie tam swoich danych osobowych lub danych karty płatniczej może skutkować kradzieżą tożsamości oraz utratą pieniędzy z konta bankowego.

Wykorzystanie motywu mandatu drogowego nie jest przypadkowe. Strach przed konsekwencjami finansowymi, punktami karnymi czy postępowaniem egzekucyjnym sprawia, że wiele osób działa pod wpływem impulsu, rezygnując z podstawowej ostrożności.

Właśnie dlatego coraz większą rolę odgrywają rozwiązania bezpieczeństwa, które potrafią automatycznie analizować ryzyko i ostrzegać użytkownika jeszcze przed wejściem na niebezpieczną stronę.

W dalszej części artykułu pokazujemy krok po kroku, jak wygląda cały mechanizm oszustwa oraz w jaki sposób skutecznie chronić swoje dane przed podobnymi atakami.

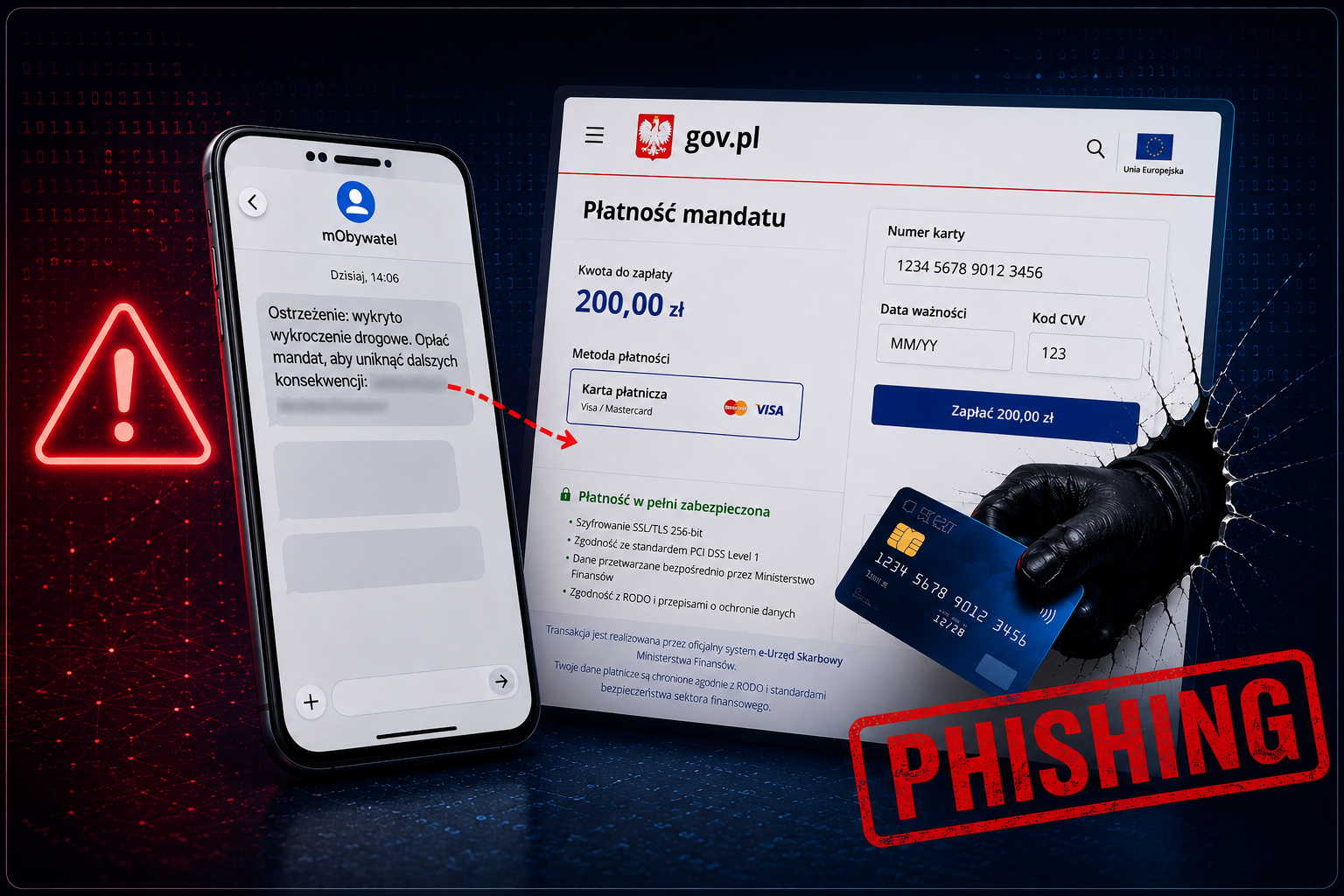

Analiza ataku: Od SMS-a do kradzieży danych

Krok 1: Wiadomość SMS (Phishing)

Cały schemat oszustwa rozpoczyna się od wiadomości SMS wysłanej na telefon ofiary. Nadawca podpisany jako „mObywatel” informuje o wykroczeniu drogowym i konieczności opłacenia mandatu:

„Ostrzeżenie: wykryto wykroczenie drogowe. Opłać mandat, aby uniknąć dalszych konsekwencji…”

To klasyczny przykład socjotechniki. Cyberprzestępcy celowo wywołują stres i presję czasu, aby skłonić użytkownika do szybkiego działania, bez dokładnej analizy treści wiadomości.

Dodatkowo, manipulują identyfikatorem nadawcy. Dzięki temu wiadomość może trafić do istniejącego już wątku z oficjalnymi komunikatami, co dodatkowo zwiększa jej wiarygodność i utrudnia rozpoznanie oszustwa.

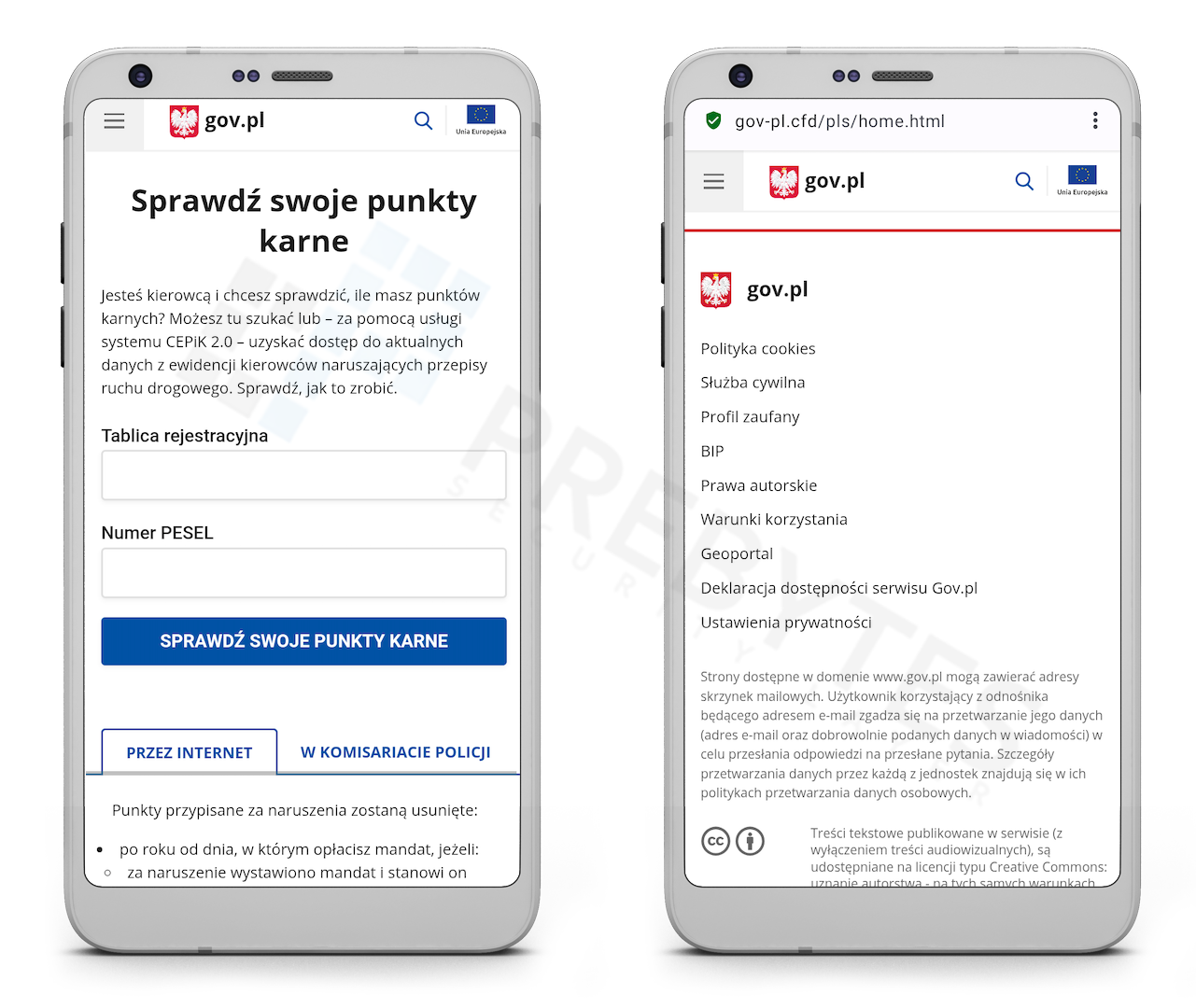

Krok 2: Fałszywa weryfikacja punktów karnych

Po kliknięciu w odnośnik w wiadomości użytkownik trafia na stronę wyglądającą niemal identycznie jak oficjalny serwis gov.pl. Przestępcy kopiują logotypy, układ interfejsu, kolorystykę oraz elementy identyfikacji wizualnej administracji publicznej.

Na ekranie widoczny jest formularz SPRAWDŹ SWOJE PUNKTY KARNE. Pod pozorem weryfikacji sprawy, serwis wymaga podania numeru PESEL oraz numeru rejestracyjnego pojazdu. W rzeczywistości dane te są natychmiast przesyłane do cyberprzestępców.

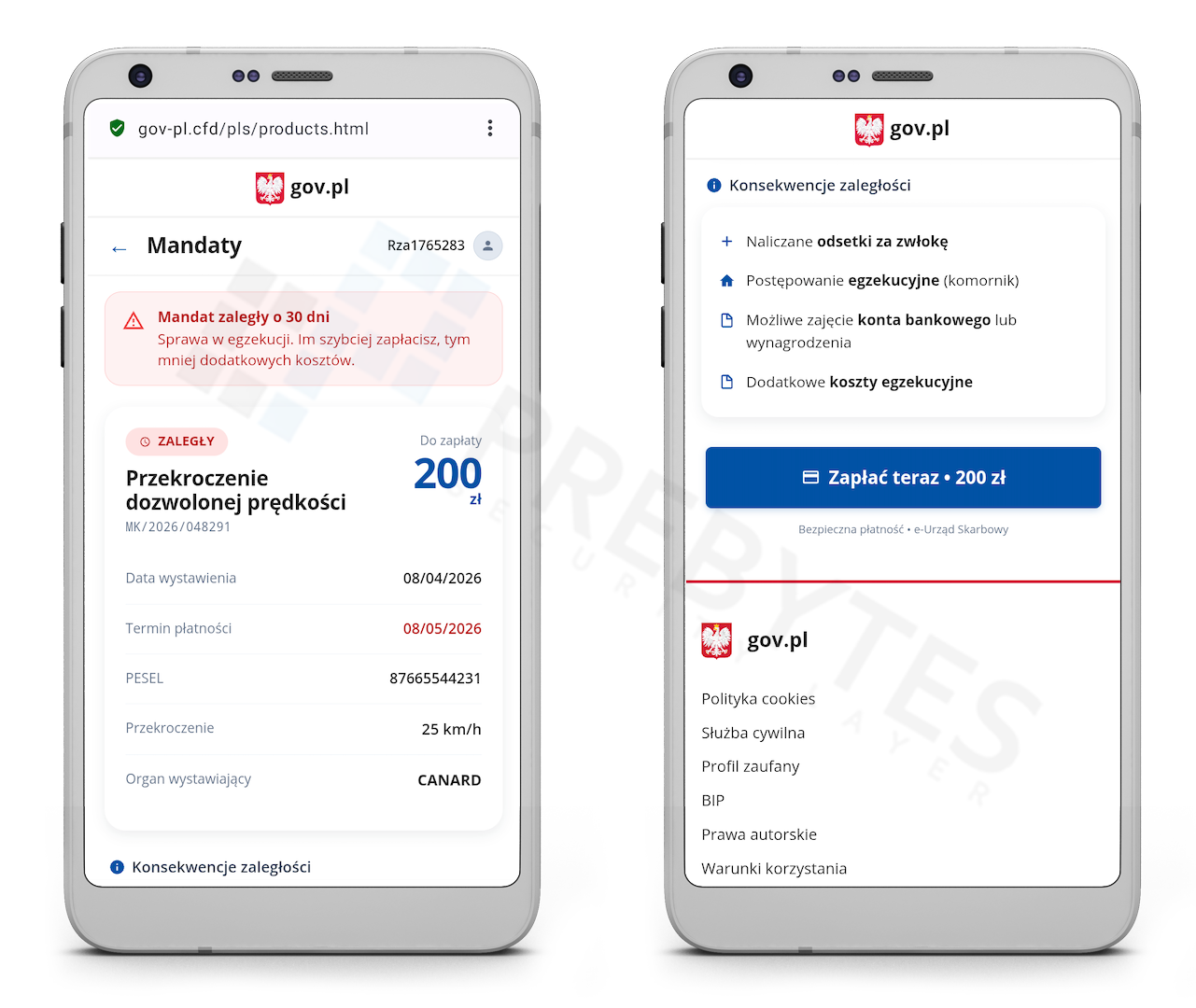

Krok 3: Manipulacja i presja psychologiczna

Po wprowadzeniu danych użytkownik zostaje przeniesiony na podstronę prezentującą szczegóły rzekomego mandatu. Pojawia się tam kwota do zapłaty, data wystawienia oraz komunikaty sugerujące rozpoczęcie postępowania egzekucyjnego.

Całość została przygotowana z dużą dbałością o szczegóły. Profesjonalnie wyglądające komunikaty, realistyczny interfejs oraz ostrzeżenia o naliczaniu odsetek, postępowaniu egzekucyjnym (komornik) oraz możliwym zajęciu konta bankowego mają wywołać silną presję i przekonać ofiarę, że natychmiastowa płatność jest jedynym sposobem na uniknięcie problemów.

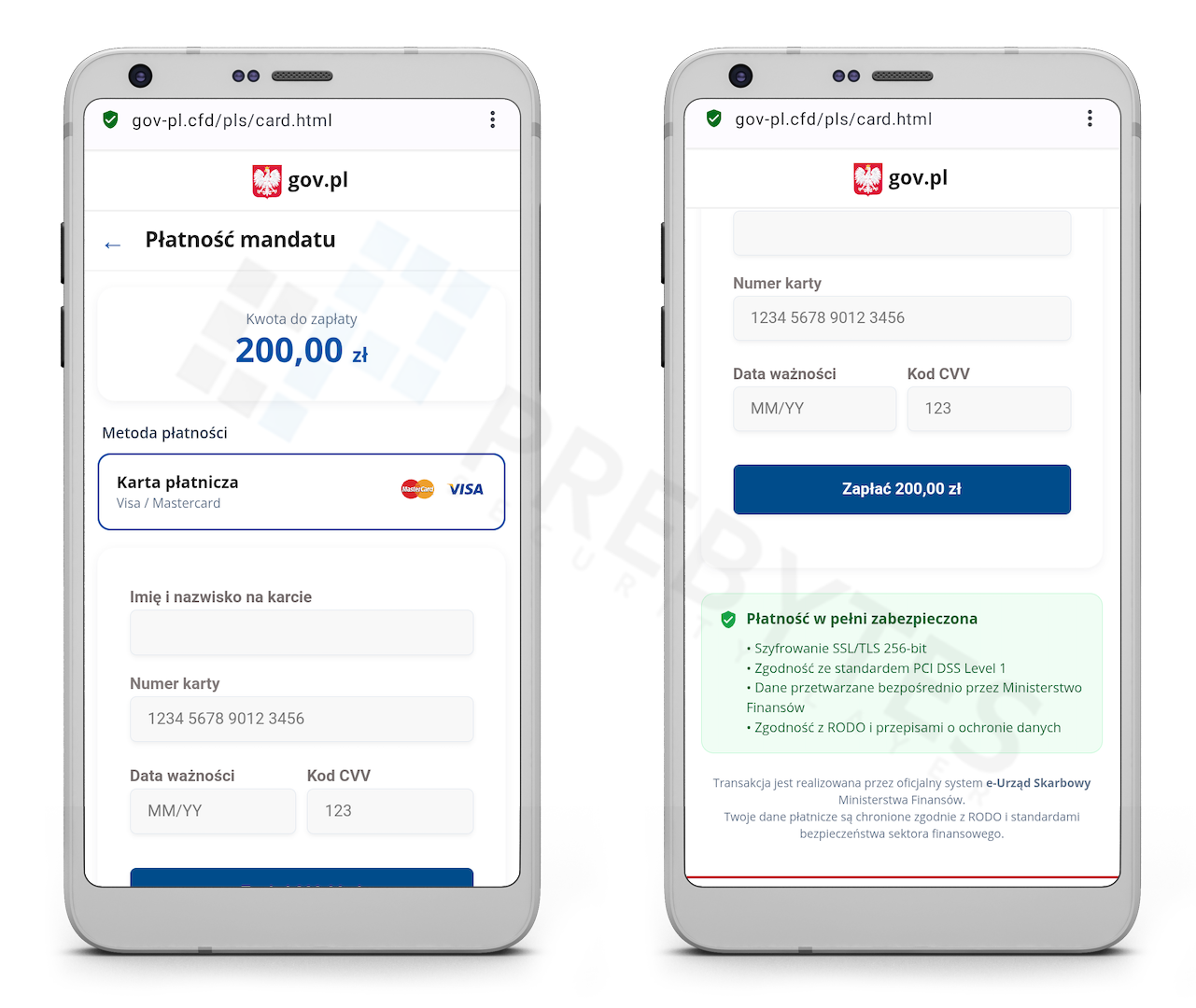

Krok 4: Kradzież danych karty płatniczej

Ostatnim krokiem ataku jest strona, gdzie wyłudzane są dane kart płatniczych. Użytkownik wprowadza tam numer karty, datę ważności i kod CVV, uspokojony fałszywymi komunikatami o szyfrowaniu SSL oraz zgodności z RODO. W rzeczywistości dane te są natychmiast przechwytywane przez oszustów do kradzieży środów z konta bankowego. O oszustwie ofiara dowiaduje się zazwyczaj za późno – dopiero gdy saldo bankowe zostaje wyzerowane.

Precyzyjna pułapka na małym ekranie

Sukces tej kampanii opiera się również na umiejętnym wykorzystaniu ograniczeń naszych smartfonów. Oszuści przygotowali fałszywe strony tak, aby otwierały się wyłącznie na urządzeniach mobilnych. To celowy zabieg – na telefonach pasek adresu URL jest krótki i mniej widoczny, co pozwala skutecznie ukryć podejrzaną domenę przed wzrokiem użytkownika.

Cyberprzestępcy wykorzystują również technikę typosquattingu, rejestrując domeny bardzo podobne do oficjalnej domeny gov.pl. W analizowanej kampanii zarejestrowano również wiele innych domen, między innymi:

- plegov[.]one

- plegov[.]one

- plegov[.]icu

- plegov[.]cfd

- plegov[.]sbs

- gov-pls[.]one

- govpl[.]icu

- gov-pl-web[.]sbs

- gov.pl-nes[.]cfd

Aby zwiększyć skuteczność kampanii, oszuści wysyłali masowo SMS-y o różnej treści, podszywając się pod fikcyjne, lecz wiarygodnie brzmiące instytucje, takie jak „Urząd Ruchu Drogowego”, „Władze Ruchu Drogowego” czy nawet „Państwowa Straż Pożarna i Ruchu Drogowego”.

To właśnie połączenie socjotechniki, perfekcyjnie przygotowanych stron oraz ograniczeń urządzeń mobilnych sprawia, że nawet ostrożni użytkownicy mogą paść ofiarą oszustwa.

PODSUMOWANIE

Ewolucja metod ataków cyberprzestępców sprawia, że granica między prawdziwym serwisem a fałszywą stroną phishingową staje się coraz trudniejsza do zauważenia. Kampania wykorzystująca motyw mandatów drogowych pokazuje, że dziś jedno kliknięcie może prowadzić do utraty danych osobowych, pieniędzy, a nawet całej cyfrowej tożsamości.

W praktyce sama ostrożność często nie wystarcza. Presja czasu, emocje i profesjonalnie przygotowane strony sprawiają, że nawet najbardziej świadomi użytkownicy mogą popełnić błąd. Dlatego coraz większe znaczenie mają rozwiązania bezpieczeństwa działające w czasie rzeczywistym.

Aplikacja Security Assistant For Mobile działa jak cyfrowa tarcza ochronna - analizuje odwiedzane linki, wykrywa podejrzane domeny i ostrzega użytkownika przed stronami phishingowymi, zanim dojdzie do wyłudzenia danych. Dzięki temu nie musisz samodzielnie analizować każdego linku czy domeny. System bezpieczeństwa może zatrzymać zagrożenie jeszcze zanim podasz swój PESEL lub dane karty płatniczej.

Nie czekaj, aż oszuści zapukają do Twojego telefonu - bądź o krok przed przestępcami.

🛡️ Pobierz aplikację już teraz w Google Play: Security Assistant For Mobile

🔍 Poznaj pełen zakres ochrony: Security Assistant for Mobile | Ochrona Twojego telefonu przed cyberzagrożeniami.